06 ago 2025·8 min

Cómo construir una aplicación web para el control centralizado de notificaciones

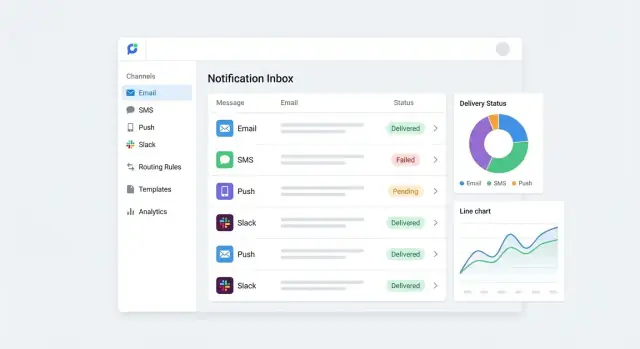

Aprende a diseñar y construir una aplicación web que centralice notificaciones en múltiples canales con reglas de enrutamiento, plantillas, preferencias de usuario y seguimiento de entregas.

Qué resuelve la gestión centralizada de notificaciones

La gestión centralizada de notificaciones significa tratar cada mensaje que envía tu producto —emails, SMS, push, banners in-app, Slack/Teams, callbacks por webhook— como parte de un sistema coordinado.

En lugar de que cada equipo de producto construya su propia lógica de “enviar un mensaje”, creas un lugar único donde entran eventos, las reglas deciden qué sucede y las entregas se rastrean de extremo a extremo.

El problema que elimina

Cuando las notificaciones están dispersas por servicios y bases de código, reaparecen los mismos problemas:

- Lógica duplicada: varios equipos re-implementan reintentos, limitación de tasa, bajas y formateo.

- Mensajería inconsistente: el mismo mensaje de “restablecer contraseña” o “factura disponible” difiere por canal o área del producto, confundiendo a usuarios y soporte.

- Faltan trazas de auditoría: cuando un cliente dice “no lo recibí”, es difícil responder qué se envió, a quién, cuándo y por qué.

La centralización sustituye el envío ad-hoc por un flujo de trabajo consistente: crea un evento, aplica preferencias y reglas, elige plantillas, entrega vía canales y registra resultados.

Quién se beneficia

Un hub de notificaciones típicamente sirve a:

- Administradores: configuran canales, plantillas, enrutamiento y reglas de cumplimiento sin redeploys.

- Equipos de soporte: buscan y verifican intentos de entrega, solucionan fallos y responden con confianza.

- Equipos de producto: lanzan funciones más rápido emitiendo eventos en lugar de construir tuberías nuevas de notificaciones.

- Usuarios finales: controlan preferencias (opt-in/out, horas de silencio, canales) con resultados previsibles.

Cómo se ve el éxito

Sabrás que el enfoque funciona cuando:

- El volumen de incidentes baja porque reintentos, throttling y canales de fallback están estandarizados.

- Los cambios (ediciones de copia, ajustes de enrutamiento, nuevos destinatarios) tardan minutos—no un ciclo de release.

- Los reportes son claros: tasas de entrega por canal, tiempo hasta la entrega, razones de fallo y quién cambió qué.

Requisitos y alcance: canales, casos de uso, limitaciones

Antes de bosquejar la arquitectura, aclara qué significa “control centralizado de notificaciones” para tu organización. Requisitos claros mantienen la primera versión enfocada y evitan que el hub se convierta en un CRM a medias.

Define tus tipos de notificación (y por qué difieren)

Empieza listando las categorías que vas a soportar, porque determinan reglas, plantillas y cumplimiento:

- Transaccional: restablecimientos de contraseña, recibos, cambios de cuenta. Generalmente obligatorias y sensibles al tiempo.

- Marketing: promociones, newsletters, anuncios de producto. Siempre sensibles a opt-in/opt-out.

- Alertas: avisos de seguridad, interrupciones, actividad sospechosa. A menudo urgentes y pueden saltarse algunas preferencias.

- Recordatorios: citas, renovaciones, tareas incompletas. Ventanas de tiempo y throttling importan.

Sé explícito sobre a qué categoría pertenece cada mensaje—esto evitará “marketing disfrazado de transaccional”.

Elegir canales: soportar ahora vs. después

Elige un conjunto pequeño que puedas operar de forma fiable desde el día uno y documenta los canales “para después” para que el modelo de datos no los bloquee.

Soportar ahora (MVP típico): email + un canal en tiempo real (push o in-app) o SMS si tu producto depende de ello.

Soportar después: herramientas de chat (Slack/Teams), WhatsApp, voz, postal, webhooks a partners.

Anota también las limitaciones de cada canal: límites de tasa, requisitos de entregabilidad, identidades de remitente (dominios, números) y costo por envío.

Establece no-objetivos para proteger el alcance

La gestión centralizada de notificaciones no es lo mismo que “todo lo relacionado con el cliente”. No-objetivos comunes:

- No enriquecimiento completo de la base de contactos (mantén usuarios/destinatarios mínimos).

- No constructor de campañas con segmentación, pruebas A/B o dashboards analíticos extensos.

- No flujos de ticketing/escalado (integra con herramientas existentes en su lugar).

Requisitos de cumplimiento y retención

Define las reglas temprano para no rehacerlo después:

- Opt-in/consentimiento por canal y por tipo de notificación (especialmente marketing).

- Manejo de bajas (one-click donde sea obligatorio) y listas de supresión.

- Retención: cuánto almacenar contenido del mensaje vs. metadata (p. ej., 30/90/365 días).

- Auditabilidad: quién cambió plantillas, enrutamiento o preferencias—y cuándo.

Si ya tienes políticas, enlázalas internamente (p. ej., /security, /privacy) y trátalas como criterios de aceptación para el MVP.

Arquitectura de alto nivel de un hub de notificaciones

Un hub de notificaciones se entiende mejor como una canalización: los eventos entran, los mensajes salen, y cada paso es observable. Mantener responsabilidades separadas facilita añadir canales después (SMS, WhatsApp, push) sin reescribir todo.

Componentes centrales

1) Ingesta de eventos (API + conectores). Tu app, servicios o partners externos envían eventos de “algo pasó” a un único punto de entrada. Caminos típicos: endpoint REST, webhooks o llamadas directas desde SDKs.

2) Motor de enrutamiento. El hub decide quién debe ser notificado, por qué canal(es) y cuándo. Esta capa lee datos de destinatarios y preferencias, evalúa reglas y produce un plan de entrega.

3) Plantillas + personalización. Dado un plan de entrega, el hub renderiza un mensaje específico por canal (HTML de email, texto SMS, payload de push) usando plantillas y variables.

4) Workers de entrega. Se integran con proveedores (SendGrid, Twilio, Slack, etc.), manejan reintentos y respetan límites de tasa.

5) Seguimiento + reporting. Cada intento se registra: accepted, sent, delivered, failed, opened/clicked (cuando esté disponible). Esto alimenta paneles de administración y trazas de auditoría.

Procesamiento síncrono vs. asíncrono

Usa procesamiento síncrono solo para ingestas ligeras (p. ej., validar y devolver 202 Accepted). Para la mayoría de sistemas reales, enruta y entrega de forma asíncrona:

- Encolar tras la ingesta para proteger tu app de caídas de proveedores y picos de tráfico.

- Colas separadas por canal o prioridad (transaccional vs. marketing) para evitar que una corriente agote a otra.

Entornos y configuración

Planifica dev/staging/prod desde temprano. Almacena credenciales de proveedores, límites de tasa y feature flags por entorno (no en plantillas). Mantén las plantillas versionadas para poder probar cambios en staging antes de afectar producción.

¿Quién posee reglas y contenido?

Una división práctica:

- Ingenieros poseen esquemas de eventos, integraciones y guardrails (timeouts, reintentos, idempotencia).

- Admins u ops poseen reglas de enrutamiento y copia de plantillas, con flujos de aprobación para canales de alto riesgo.

Esta arquitectura te da una columna vertebral estable mientras mantienes cambios diarios de mensajería fuera de ciclos de despliegue.

Modelo de evento y contratos de datos

Un sistema de gestión centralizada de notificaciones vive o muere por la calidad de sus eventos. Si distintas partes del producto describen lo “mismo” de formas distintas, tu hub pasará la vida traduciendo, adivinando y rompiéndose.

Define un esquema de evento claro

Empieza con un contrato pequeño y explícito que todo productor pueda seguir. Una línea base práctica:

- event_name: identificador estable (p. ej.,

invoice.paid,comment.mentioned) - actor: quien lo disparó (ID de usuario, nombre del servicio)

- recipient: para quién es (ID de usuario, ID de equipo o una lista)

- payload: campos de negocio necesarios para componer el mensaje (amount, invoice_id, comment_excerpt)

- metadata: contexto para enrutamiento y operaciones (tenant/workspace ID, timestamp, source, hints de locale)

Esta estructura mantiene las notificaciones orientadas por eventos comprensibles y soporta reglas de enrutamiento, plantillas y trazabilidad de entrega.

Versiona tus contratos (no temas al cambio)

Los eventos evolucionan. Evita roturas versionándolos, por ejemplo con schema_version: 1. Cuando necesites un cambio rompedor, publica una nueva versión (o un nuevo event_name) y soporta ambas durante un periodo de transición. Esto importa cuando múltiples productores alimentan un solo hub.

Valida, sanitiza y haz los eventos idempotentes

Trata los eventos entrantes como input no confiable, incluso desde tus propios sistemas:

- Valida campos requeridos y tipos; rechaza o cuarentena eventos malformados.

- Sanitiza cadenas del payload para prevenir inyección o problemas de formato al renderizar plantillas (emails HTML, markdown de Slack/Teams, SMS).

- Añade una clave de idempotencia (p. ej.,

idempotency_key: invoice_123_paid) para que los reintentos no creen envíos duplicados en notificaciones multicanal.

Contratos de datos sólidos reducen tickets de soporte, aceleran integraciones y hacen que reportes y logs de auditoría sean mucho más fiables.

Usuarios, destinatarios y preferencias de notificación

Un hub de notificaciones solo funciona si sabe quién es alguien, cómo contactarlo y qué ha aceptado recibir. Trata identidad, datos de contacto y preferencias como objetos de primera clase, no como campos incidentales en un registro de usuario.

Destinatarios vs. usuarios

Separa un User (una cuenta que inicia sesión) de un Recipient (una entidad que puede recibir mensajes):

- Un usuario puede tener múltiples recipients (email de trabajo, email personal, número SMS, handle de Slack).

- Un recipient puede ser un destino compartido como un buzón de equipo o una rotación on-call, no una sola persona.

Para cada punto de contacto, almacena: valor (p. ej., email), tipo de canal, etiqueta, propietario y estado de verificación (unverified/verified/blocked). También guarda metadata como última verificación y método (link, código, OAuth).

Preferencias: canal, tema y tiempo

Las preferencias deben ser expresivas pero previsibles:

- Por tema (p. ej., Billing, Security, Deployments)

- Por canal (Email, SMS, Push, Slack)

- Horas de silencio (timezone del recipient), con excepciones para alertas críticas

Modela esto con defaults en capas: organización → equipo → usuario → recipient, donde niveles inferiores sobreescriben superiores. Eso permite a admins establecer bases sensatas mientras individuos controlan su entrega personal.

Consentimiento, bajas y pruebas

El consentimiento no es solo una casilla. Guarda:

- Timestamps de opt-in/opt-out por canal y tema

- Fuente del consentimiento (UI, API, import) y actor (user/admin/system)

- Razones de unsubscribe (texto libre o enum) y expiración de supresiones temporales

- Evidencia cuando se requiera (token de double opt-in, callback de webhook, registro firmado)

Haz que los cambios de consentimiento sean auditables y fáciles de exportar desde un lugar único (p. ej., /settings/notifications), porque soporte lo necesitará cuando usuarios pregunten “¿por qué recibí esto?” o “¿por qué no lo recibí?”.

Reglas de enrutamiento: quién recibe qué, dónde y cuándo

Lanza con seguridad mediante instantáneas

Prueba cambios de enrutamiento y revierte rápido si un ajuste provoca ruido o fallos.

Las reglas de enrutamiento son el “cerebro” del hub de notificaciones: deciden qué destinatarios deben ser notificados, a través de qué canales y bajo qué condiciones. Un buen enrutamiento reduce ruido sin perder alertas críticas.

Entradas para reglas (el “cuándo” y el “quién”)

Define las entradas que tus reglas pueden evaluar. Mantén la primera versión pequeña pero expresiva:

- Tipo de evento (p. ej.,

invoice.overdue,deployment.failed,comment.mentioned) - Segmento de usuarios (rol, plan, equipo, región, ownership—quién es elegible)

- Severidad/prioridad (info, warning, critical)

- Ventana de tiempo (horario laboral vs. fuera de horario; horas de silencio)

- Locale (para seleccionar idioma de plantilla y formato)

Estas entradas deben derivarse del contrato de evento, no ser tecleadas manualmente por admins por notificación.

Acciones de reglas (el “cómo”)

Las acciones especifican el comportamiento de entrega:

- Elegir canal(es): email, SMS, push, Slack/Teams, webhook, bandeja in-app

- Throttling/digest: limitar repeticiones (p. ej., “máx 1 por 30 min”) o agrupar mensajes no urgentes

- Escalar: si no se reconoce en X minutos, enrutar a una rotación on-call

- Enviar a on-call: integrar schedules para que incidentes fuera de horario lleguen a la persona correcta

Prioridad, fallback y manejo de fallos

Define un orden de prioridad y fallback por regla. Ejemplo: probar push primero, luego SMS si push falla, luego email como último recurso.

Vincula el fallback a señales reales de entrega (bounced, error del proveedor, dispositivo inalcanzable) y evita bucles de reintento con límites claros.

Edición segura y flujo de revisión

Las reglas deben editarse vía UI guiada (desplegables, vistas previas y advertencias), con:

- Estados draft vs. published

- Revisión/approval para cambios de alto impacto

- Modo simulación (mostrar “¿quién recibiría esto?” con eventos de ejemplo)

- Trazas de auditoría que vinculen cada cambio a un admin y timestamp

Plantillas y localización para mensajes coherentes

Las plantillas son donde la gestión centralizada transforma “un montón de mensajes” en una experiencia de producto coherente. Un buen sistema de plantillas mantiene el tono consistente entre equipos, reduce errores y hace que la entrega multicanal se sienta intencional.

Estructura de plantilla: predecible y consciente del canal

Trata una plantilla como un activo estructurado, no como un blob de texto. Como mínimo, almacena:

- Asunto/título (subject de email, título de push, cabecera in-app)

- Cuerpo (HTML + texto plano para email; variantes corta/larga para push/SMS)

- Variables (placeholders tipados como

{{first_name}},{{order_id}},{{amount}}) - Reglas de formateo (markup permitido por canal, longitudes máximas, políticas de enlaces)

Mantén las variables explícitas con un esquema para que el sistema valide que el payload del evento provee todo lo requerido. Esto evita envíos con “Hola {{name}}”.

Localización: selección de locale y traducciones faltantes

Define cómo se elige el locale del destinatario: preferencia de usuario primero, luego configuración de cuenta/org y por último un valor por defecto (a menudo en). Para cada plantilla, almacena traducciones por locale con una política de fallback clara:

- Si falta

fr-CA, fallback afr. - Si falta

fr, fallback al locale por defecto de la plantilla. - Si falta alguna traducción requerida, bloquea el envío para ese locale o cambia a la plantilla por defecto y registra el fallback en la metadata de entrega.

Esto hace visible en los reportes las traducciones faltantes en lugar de degradar silenciosamente.

Vista previa y envíos de prueba (admins + QA)

Proporciona una pantalla de vista previa que permita al admin elegir:

- un canal (email/SMS/push)

- un locale

- un payload de evento de ejemplo (evento capturado real o JSON mockeado)

Renderiza el mensaje final exactamente como la pipeline lo enviará, incluyendo reescritura de enlaces y reglas de truncado. Añade un envío de prueba que apunte a una “lista de destinatarios sandbox” segura para evitar mensajes accidentales a clientes.

Versionado y aprobaciones para evitar accidentes

Las plantillas deben versionarse como código: cada cambio crea una versión inmutable. Usa estados como Draft → In review → Approved → Active, con aprobaciones basadas en roles opcionales. Los rollbacks deberían ser con un clic.

Para auditabilidad, registra quién cambió qué, cuándo y por qué, y vincúlalo a resultados de entrega para poder correlacionar picos de fallos con ediciones de plantilla (ver también /blog/audit-logs-for-notifications).

Integraciones de canal y pipeline de entrega

Pon en marcha la consola de administración

Crea la consola de administración en React y una API en Go respaldada por PostgreSQL sin conectar todo a mano.

Un hub de notificaciones es tan fiable como su última milla: los proveedores de canal que entregan emails, SMS y push. El objetivo es que cada proveedor sea “enchufable”, manteniendo comportamiento consistente de entrega entre canales.

Integra un proveedor por canal (al inicio)

Empieza con un solo proveedor bien soportado por canal—p. ej., SMTP o API de email, un gateway SMS y un servicio de push (APNs/FCM vía un vendor). Mantén las integraciones detrás de una interfaz común para poder cambiar o añadir proveedores sin reescribir la lógica de negocio.

Cada integración debe manejar:

- Autenticación y firma de peticiones

- Mapeo de payload (tu mensaje → formato del proveedor)

- Restricciones específicas del proveedor (límite de adjuntos, sender IDs, headers de opt-out)

Construye una pipeline de entrega, no solo llamadas API

Trata “enviar notificación” como una pipeline con etapas claras: enqueue → prepare → send → record. Incluso en apps pequeñas, un modelo de workers con colas evita que llamadas lentas a proveedores bloqueen el web app y te da un lugar para implementar reintentos de forma segura.

Enfoque práctico:

- La web app escribe un “delivery job” en una cola

- Workers consumen jobs, llaman al proveedor y almacenan el resultado

- Webhooks opcionales actualizan el estado de forma asíncrona (algunos proveedores confirman después)

Estandariza estados y manejo de errores

Los proveedores devuelven respuestas muy diversas. Normalízalas en un modelo de estado interno como: queued, sent, delivered, failed, bounced, suppressed, throttled.

Almacena el payload crudo del proveedor para depuración, pero basa dashboards y alertas en el estado normalizado.

Reintentos, backoff, límites de tasa y batching

Implementa reintentos con backoff exponencial y un límite máximo de intentos. Reintenta solo fallos transitorios (timeouts, 5xx, throttling), no fallos permanentes (número inválido, hard bounce).

Respeta límites de tasa por proveedor añadiendo throttling por proveedor. Para eventos de alto volumen, agrupa cuando el proveedor lo soporte (p. ej., llamadas de email en bloque) para reducir costo y mejorar throughput.

Seguimiento, estados y dashboards

Un hub de notificaciones es fiable en la medida en que es visible. Cuando un cliente dice “no recibí ese email”, necesitas una forma rápida de responder: qué se envió, por qué canal y qué pasó después.

Define estados claros de entrega

Estandariza un conjunto pequeño de estados por canal para mantener consistencia en reportes. Línea base práctica:

- queued (aceptado y esperando envío)

- sent (entregado al proveedor)

- delivered (confirmado cuando el canal lo soporte)

- bounced (fallo permanente, usualmente email)

- failed (no se pudo enviar por errores o rechazo del proveedor)

- opened (si está disponible) (rastreo en email; a menudo no disponible para SMS/push)

Trata estos estados como una línea de tiempo, no como un único valor—cada intento puede emitir múltiples actualizaciones.

Construye un registro de mensajes buscable

Crea un log de mensajes que sea fácil para soporte y operaciones. Como mínimo, que sea buscable por:

- recipient (user ID, email, teléfono)

- evento (p. ej.,

invoice.paid,password.reset) - rango de tiempo (hoy, últimos 7 días)

Incluye detalles clave: canal, nombre/versión de plantilla, locale, proveedor, códigos de error y conteo de reintentos. Hazlo seguro por defecto: enmascara campos sensibles (email/teléfono parcialmente) y restringe acceso por roles.

Correlaciona mensajes con eventos upstream

Añade trace IDs para conectar cada notificación con la acción que la disparó (checkout, actualización admin, webhook). Usa el mismo trace ID en:

- el registro del evento original

- la petición de notificación

- todos los intentos de entrega y actualizaciones de estado

Esto convierte “¿qué pasó?” en una única vista filtrada en lugar de una caza multi-sistema.

Dashboards que realmente ayudan

Enfoca los dashboards en decisiones, no en métricas de vanidad:

- Volumen por canal y evento (detecta picos)

- Fallos por proveedor, plantilla y motivo (encuentra outages y datos malos)

- Principales plantillas por conteo de envíos y tasa de fallo (prioriza mejoras)

Añade drill-down desde gráficos al log de mensajes subyacente para que cada métrica sea explicable.

Seguridad, control de acceso y auditabilidad

Un hub toca datos de clientes, credenciales de proveedores y contenido de mensajes—así que la seguridad debe diseñarse desde el inicio. Objetivo: solo las personas correctas cambian comportamiento, los secretos permanecen secretos y cada cambio es trazable.

Control de acceso basado en roles (RBAC)

Comienza con un conjunto pequeño de roles y mapea acciones importantes:

- Admin: gestionar settings org, usuarios y políticas de retención.

- Notification Manager: editar reglas de enrutamiento, plantillas y cadenas de localización.

- Integration Manager: añadir/actualizar claves de proveedores (email/SMS/push), webhooks y URLs de callback.

- Viewer/Auditor: acceso read-only a dashboards y logs de auditoría.

Usa el principio de menor privilegio: usuarios nuevos no deben poder editar reglas o credenciales hasta que se les conceda explícitamente.

Manejo de secretos y rotación de credenciales

Keys de proveedores, secretos de firma de webhooks y tokens API deben tratarse como secretos de extremo a extremo:

- Cifra secretos en reposo (KMS/vault gestionado) y restringe desencriptación al servicio de entrega.

- Soporta rotación sin downtime (almacena múltiples claves activas, versiona y permite cutovers por etapas).

- Redacta campos sensibles en logs y trazas de error; evita loguear cuerpos de mensajes si contienen PII.

Logs de auditoría confiables

Cada cambio de configuración debe escribir un evento de auditoría inmutable: quién cambió qué, cuándo, desde dónde (IP/dispositivo) y valores antes/después (con campos secretos enmascarados). Rastrear cambios a reglas de enrutamiento, plantillas, claves de proveedor y asignaciones de permisos. Proporciona exportación simple (CSV/JSON) para revisiones de cumplimiento.

Retención y solicitudes de eliminación

Define retención por tipo de dato (eventos, intentos de entrega, contenido, logs de auditoría) y documenta en la UI. Cuando aplique, soporta solicitudes de eliminación removiendo o anonimizando identificadores de destinatarios mientras mantienes métricas agregadas y registros de auditoría enmascarados.

UX para administradores y usuarios finales

Mantén el control de tu código

Posee el código fuente generado para que tu sistema de notificaciones sea portátil y fácil de mantener.

Un hub centralizado triunfa o falla por usabilidad. La mayoría de equipos no “administran notificaciones” diariamente—hasta que algo falla o hay un incidente. Diseña la UI para escaneo rápido, cambios seguros y resultados claros.

Consola de administración: las páginas importantes

Rules deberían leerse como políticas, no como código. Usa una tabla con fraseo “IF event… THEN send…”, más chips para canales (Email/SMS/Push/Slack) y destinatarios. Incluye un simulador: elige un evento y ve exactamente quién recibiría qué, dónde y cuándo.

Templates se benefician de un editor lado a lado y vista previa. Permite alternar locale, canal y datos de ejemplo. Proporciona versionado de plantillas con paso de “publicar” y rollback con un clic.

Recipients debe soportar individuos y grupos (equipos, roles, segmentos). Haz visible la pertenencia (“¿por qué Alex está en On-call?”) y muestra dónde se referencia un recipient en reglas.

Salud de proveedores necesita un vistazo rápido: latencia de entrega, tasa de error, profundidad de cola y último incidente. Vincula cada problema a una explicación legible y siguientes pasos (p. ej., “Autenticación Twilio falló—revisa permisos de API key”).

Ajustes para usuarios finales: control sin confusión

Mantén preferencias ligeras: opt-ins por canal, horas de silencio y toggles por tema/categoría (p. ej., “Billing”, “Security”, “Product updates”). Muestra un resumen en lenguaje claro arriba (“Recibirás alertas de seguridad por SMS, en cualquier momento”).

Incluye flujos de baja respetuosos y conformes: one-click unsubscribe para marketing y un mensaje claro cuando alertas críticas no se pueden desactivar (“Requerido para la seguridad de la cuenta”). Si un usuario desactiva un canal, confirma el cambio (“No más SMS; el email queda habilitado”).

Herramientas operacionales para incidentes reales

Los operadores necesitan herramientas seguras bajo presión:

- Reenviar con protecciones (límites de tasa, confirmación y “enviar solo a destinatarios originales” por defecto)

- Cancelar notificaciones programadas con traza de auditoría

- Suprimir fuentes de eventos ruidosas temporalmente (con límite de tiempo)

- Modo incidente para sobreescribir enrutamiento (p. ej., escalar a on-call) y pausar mensajes no esenciales

Estados vacíos y errores accionables

Los estados vacíos deben guiar la configuración (“Aún no hay reglas—crea tu primera regla de enrutamiento”) y enlazar al siguiente paso (p. ej., /rules/new). Los mensajes de error deben indicar qué pasó, qué afectó y qué hacer a continuación—sin jerga interna. Cuando sea posible, ofrece una solución rápida (“Reconectar proveedor”) y un botón de “copiar detalles” para tickets de soporte.

Plan MVP, pruebas y estrategia de despliegue

Un hub de notificaciones puede crecer hasta ser una gran plataforma, pero debe empezar pequeño. El objetivo del MVP es probar el flujo de extremo a extremo (evento → enrutamiento → plantilla → envío → seguimiento) con el menor número de piezas móviles, y luego expandir con seguridad.

Si quieres acelerar la primera versión funcional, una plataforma de tipo vibe-coding como Koder.ai puede ayudarte a levantar la consola admin y la API central rápidamente: construir la UI en React, un backend en Go con PostgreSQL e iterar en un flujo guiado—luego usar modo de planificación, snapshots y rollback para mantener los cambios seguros mientras refinás reglas, plantillas y logs de auditoría.

Un MVP mínimo que aún demuestra el concepto

Mantén el primer release intencionalmente limitado:

- Un tipo de evento (p. ej., “restablecimiento de contraseña solicitado” o “factura pagada”).

- Un canal (a menudo email) con una sola integración de proveedor.

- Plantillas básicas con variables simples (nombre, fecha, monto) y un mensaje fallback plano.

- Una UI admin pequeña para ver envíos y estados (queued/sent/failed).

Este MVP debe responder: “¿Podemos enviar de forma fiable el mensaje correcto al destinatario correcto y ver qué pasó?”.

Pruebas que protegen la entrega y la confianza

Las notificaciones son visibles para usuarios y sensibles al tiempo, así que las pruebas automatizadas rinden rápido. Enfócate en tres áreas:

- Tests de enrutamiento: dado un evento y preferencias de destinatario, afirma los canales elegidos y reglas de supresión.

- Tests de plantillas: renderizar plantillas con datos de ejemplo, validar variables requeridas y asegurar escaping (evitar HTML roto o SMS malformado).

- Tests de reintentos y fallos: simular timeouts y errores de proveedores, confirmar política de reintentos, idempotencia (sin duplicados) y manejo de dead-letter.

Añade un pequeño set de pruebas end-to-end que envíen a una cuenta sandbox del proveedor en CI.

Despliegue sin sorpresas

Usa despliegue por etapas:

- Modo shadow: procesa eventos y genera registros “se-habría-enviado”, pero no entrega.

- Tráfico gradual: empieza con usuarios internos, luego un pequeño porcentaje de eventos en producción.

- Fallback al legado: si el hub falla, enruta automáticamente a la vía de envío anterior hasta resolver problemas.

Hoja de ruta después del MVP

Una vez estable, expande en pasos claros: añade canales (SMS, push, in-app), enrutamiento más rico, mejores herramientas de plantillas y analítica más profunda (tasas de entrega, tiempo hasta la entrega, tendencias de opt-out).

Preguntas frecuentes

¿Qué es la gestión centralizada de notificaciones en el contexto de una aplicación web?

La gestión centralizada de notificaciones es un sistema único que ingiere eventos (por ejemplo, invoice.paid), aplica preferencias y reglas de enrutamiento, renderiza plantillas por canal, entrega a través de proveedores (email/SMS/push/etc.) y registra resultados de extremo a extremo.

Reemplaza la lógica ad hoc de “enviar un correo aquí” por una canalización consistente que puedas operar y auditar.

¿Cómo sé si mi producto necesita un hub de notificaciones?

Señales tempranas comunes:

- Varios equipos re-implementan reintentos, limitación de tasa, bajas (unsubscribes) y formatos.

- Los usuarios ven redacción inconsistente para la misma acción en distintos canales/áreas del producto.

- Soporte no puede responder rápido “¿se envió?” porque los logs están dispersos.

- Incidentes frecuentes cuando un proveedor degrada (sin cola, sin fallback, sin reintentos estándar).

Si estos problemas se repiten, un hub suele amortizarse rápidamente.

¿Qué canales debería soportar primero (y cuáles pueden esperar)?

Comienza con un conjunto pequeño que puedas operar con fiabilidad:

- Email más un canal en tiempo real (push o in-app), o SMS si es crítico para tu producto.

Documenta los canales “para después” (Slack/Teams, webhooks, WhatsApp) para que el modelo de datos pueda extenderse sin romperse, pero evita integrarlos en el MVP.

¿Qué debería incluir el MVP para demostrar que el control centralizado de notificaciones funciona?

Un MVP práctico prueba el flujo completo (evento → enrutamiento → plantilla → entrega → seguimiento) con la menor complejidad:

- Un tipo de evento (p. ej., restablecimiento de contraseña, pago de factura)

- Un canal (a menudo email) y un proveedor

- Plantillas básicas con validación de variables requeridas

- Un registro de mensajes con

queued/sent/failedcomo mínimo

La meta es fiabilidad y observabilidad, no amplitud de funciones.

¿Qué esquema de evento debería estandarizar para las notificaciones?

Usa un contrato de evento pequeño y explícito para que el enrutamiento y las plantillas no dependan de conjeturas:

event_name(estable)actor(quién lo disparó)recipient(a quién va dirigido)

¿Cómo evito notificaciones duplicadas por reintentos y múltiples canales?

La idempotencia evita envíos duplicados cuando los productores reintentan o cuando el hub reintenta.

Enfoque práctico:

- Requerir una

idempotency_keypor evento (p. ej.,invoice_123_paid) - Desduplicar en la entrada y/o al crear el job de entrega

- Almacenar las decisiones (plan de enrutamiento + versión de plantilla) ligadas a esa clave

Esto es especialmente importante en flujos multicanal y con muchos reintentos.

¿Cómo debería modelar usuarios, destinatarios y preferencias de notificación?

Separa identidad de puntos de contacto:

- User: cuenta que inicia sesión

- Recipient: un endpoint direccionable (email, teléfono, token de dispositivo, identidad de Slack) o un grupo (buzón de equipo/rotación on-call)

Registra el estado de verificación por recipient (unverified/verified/blocked) y usa valores por defecto en capas (org → team → user → recipient).

¿Qué características de cumplimiento y consentimiento debo incluir desde el día uno?

Modela el consentimiento por canal y tipo de notificación, y hazlo auditable:

- Marcas de tiempo de opt-in/opt-out, fuente y actor

- Manejo de bajas (one-click donde se requiera)

- Listas de supresión y expiración para supresiones temporales

- Reglas de retención para contenido vs. metadata

Mantén una vista exportable del historial de consentimiento para que soporte pueda responder “¿por qué recibí esto?” de forma fiable.

¿Cómo rastreo el estado de entrega de forma consistente entre distintos proveedores?

Normaliza las respuestas específicas del proveedor en una máquina de estados interna consistente:

queued,sent,delivered,failed,bounced,suppressed,

¿Qué herramientas administrativas y salvaguardas evitan errores en reglas y plantillas?

Usa patrones de operaciones seguras y protecciones:

- Borrador vs. publicado para reglas/plantillas, con aprobaciones para cambios de alto impacto

- Simulación (“¿quién recibiría esto?”) antes de publicar

- Rollback con un clic mediante plantillas versionadas

- Reenvío controlado (confirmación, límites de tasa, por defecto a destinatarios originales)

- Supresión temporal y “modo incidente” para pausar mensajes no esenciales

Registra todo en logs de auditoría inmutables que indiquen quién cambió qué y cuándo.