Objetivos, usuarios y alcance de las revisiones de seguridad de proveedores

Antes de diseñar pantallas o elegir una base de datos, alinea qué se supone que la app debe lograr y para quién es. La gestión de revisiones de seguridad de proveedores suele fallar cuando distintos equipos usan las mismas palabras (“revisión”, “aprobación”, “riesgo”) para significar cosas diferentes.

Quién usará la app

La mayoría de los programas tienen al menos cuatro grupos de usuarios, cada uno con necesidades distintas:

- Seguridad / GRC: es dueño del proceso de revisión, las preguntas, los requisitos de evidencia y la decisión final sobre el riesgo.

- Procurement / Gestión de proveedores: necesita intake rápido, estado claro y visibilidad de renovaciones para que las compras no se bloqueen en el último minuto.

- Legal / Privacidad: se centra en términos de procesamiento de datos, DPA/SCCs, notificación de brechas y dónde se almacenan los datos.

- Contactos del proveedor: quieren un portal sencillo para contestar preguntas una vez, subir evidencias y responder seguimientos sin hilos de correo largos.

Implicación de diseño: no estás construyendo “un único workflow”. Estás construyendo un sistema compartido donde cada rol ve una vista curada de la misma revisión.

Qué significa “revisión de seguridad de proveedor” en tu empresa

Define los límites del proceso en lenguaje claro. Por ejemplo:

- ¿Una revisión cubre solo herramientas SaaS, o también consultores, agencias y proveedores de hosting?

- ¿El objetivo es confirmar controles básicos, o cuantificar riesgo y aprobar excepciones?

- ¿Revisas al proveedor (empresa en general) o al servicio (un producto específico y cómo tú lo usas)?

Anota qué dispara una revisión (nueva compra, renovación, cambio material, nuevo tipo de dato) y qué significa “listo” (aprobado, aprobado con condiciones, rechazado o aplazado).

Puntos de dolor actuales a eliminar

Haz tu alcance concreto enumerando lo que duele hoy:

- Estado atrapado en hilos de email y bandejas privadas

- Hojas de cálculo que se desincronizan, sin una única fuente de verdad

- Evidencia faltante o desactualizada (SOC 2, ISO, pen test) y sin seguimiento de expiración

- Entregas poco claras entre Seguridad, Procurement y Legal

- Sin forma consistente de registrar decisiones, excepciones o controles compensatorios

Estos puntos de dolor se convierten en tu backlog de requisitos.

Métricas de éxito que mantendrán el proyecto honesto

Elige unas pocas métricas que puedas medir desde el día uno:

- Tiempo de ciclo (intake → decisión) por tier de proveedor

- Tasa de finalización a tiempo vs SLAs

- Conteo de revisiones vencidas y días promedio de retraso

- Tasa de retrabajo (revisiones devueltas a proveedores por falta de info)

Si la app no puede reportar esto de forma fiable, no está gestionando el programa: solo está almacenando documentos.

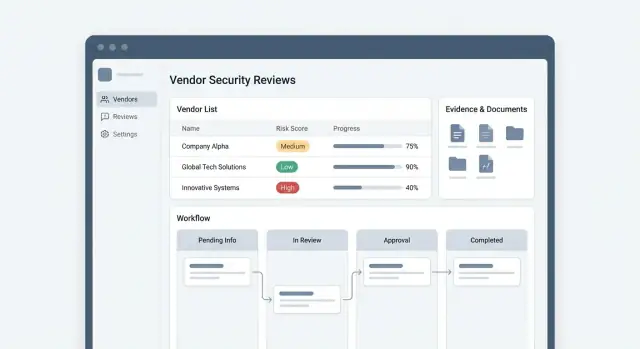

Diseño del workflow: del intake a la aprobación

Un workflow claro es la diferencia entre “ping-pong de email” y un programa de revisión predecible. Antes de construir pantallas, mapea el recorrido extremo a extremo que sigue una solicitud y decide qué debe ocurrir en cada paso para llegar a una aprobación.

Mapea el flujo extremo a extremo

Comienza con una columna vertebral simple y lineal que puedas extender más tarde:

Intake → Triage → Cuestionario → Recolección de evidencia → Evaluación de seguridad → Aprobación (o rechazo).

Para cada etapa, define qué significa “hecho”. Por ejemplo, “Cuestionario completo” puede requerir 100% de preguntas requeridas respondidas y un responsable de seguridad asignado. “Evidencia recolectada” puede exigir un conjunto mínimo de documentos (informe SOC 2, resumen de pen test, diagrama de flujo de datos) o una excepción justificada.

Define puntos de entrada (cómo inician las revisiones)

La mayoría de las apps necesitan al menos tres formas de crear una revisión:

- Solicitud de nuevo proveedor: iniciada por Procurement, TI o un dueño del negocio

- Renovación: creada automáticamente según la fecha de expiración de una revisión previa

- Revisión por incidente: creada cuando ocurre una brecha del proveedor o un cambio material

Trata estos como plantillas diferentes: pueden compartir el mismo workflow pero usar predeterminados de prioridad, cuestionarios requeridos y fechas límite distintas.

Estados, SLAs y propiedad

Haz los estados explícitos y medibles—especialmente los estados de “espera”. Los comunes incluyen Waiting on vendor, In security review, Waiting on internal approver, Approved, Approved with exceptions, Rejected.

Adjunta SLAs al propietario del estado (proveedor vs equipo interno). Eso permite que tu dashboard muestre “bloqueado por proveedor” por separado de “cuello de botella interno”, lo que cambia cómo escalas y asignas personal.

Automatización vs juicio humano

Automatiza el enrutamiento, recordatorios y la creación de renovaciones. Reserva los puntos de decisión humana para aceptación de riesgo, controles compensatorios y aprobaciones.

Una regla útil: si un paso necesita contexto o trade-offs, almacena un registro de decisión en lugar de intentar auto-decidirlo.

Modelo de datos core: Proveedores, Revisiones, Cuestionarios, Evidencia

Un modelo de datos limpio es lo que permite que la app escale de “un cuestionario puntual” a un programa repetible con renovaciones, métricas y decisiones consistentes. Trata al proveedor como el registro de larga duración, y todo lo demás como actividad ligada a él en el tiempo.

Proveedor (el perfil durable)

Empieza con una entidad Vendor que cambia despacio y se referencia en todas partes. Campos útiles incluyen:

- Owner del negocio (sponsor interno), departamento y contactos principales

- Criticidad / tier (p. ej., bajo/medio/alto) y estado “en producción”

- Tipos de datos manejados (PII, datos de pago, salud, código fuente, etc.)

- Sistemas / integraciones que tocan (SSO, data warehouse, tooling de soporte)

- Aspectos contractuales (fechas inicio/fin) para automatizar renovaciones después

Modela tipos de datos y sistemas como valores estructurados (tablas o enums), no texto libre, para que los reportes sean precisos.

Revisión (una evaluación en un punto en el tiempo)

Cada Review es una snapshot: cuándo empezó, quién la solicitó, alcance, tier en ese momento, fechas SLA y la decisión final (aprobado/aprobado con condiciones/rechazado). Guarda la racionalidad de la decisión y enlaces a cualquier excepción.

Cuestionario (plantillas y respuestas)

Separa QuestionnaireTemplate de QuestionnaireResponse. Las plantillas deben soportar secciones, preguntas reutilizables y branching (preguntas condicionales según respuestas previas).

Para cada pregunta, define si evidencia es requerida, tipos de respuesta permitidos (sí/no, multi-select, subida de archivo) y reglas de validación.

Evidencia y artefactos

Trata subidas y enlaces como registros Evidence ligados a una revisión y, opcionalmente, a una pregunta específica. Añade metadatos: tipo, timestamp, quién lo proporcionó y reglas de retención.

Finalmente, almacena artefactos de la revisión—notas, hallazgos, tareas de remediación y aprobaciones—como entidades de primera clase. Mantener un historial completo de la revisión permite renovaciones, seguimiento de tendencias y revisiones de seguimiento más rápidas sin volver a preguntar todo.

Roles, permisos y acceso de proveedores

Roles claros y permisos estrictos mantienen útil una app de revisiones sin convertirla en un riesgo de fuga de datos. Diseña esto temprano, porque los permisos afectan workflow, UI, notificaciones y traza de auditoría.

Roles core a modelar

La mayoría de equipos necesitan cinco roles:

- Requester: inicia una revisión (a menudo Procurement, TI o un dueño de producto), sigue el estado y responde preguntas de contexto (qué datos toca el proveedor, uso previsto, valor del contrato).

- Reviewer: ejecuta la evaluación, solicita evidencia, hace seguimientos y propone una decisión.

- Approver: acepta formalmente el resultado de riesgo (aprobar, aprobar-con-condiciones, rechazar), típicamente liderazgo de Seguridad, Legal o Riesgo.

- Vendor respondent: completa cuestionarios y sube evidencia.

- Admin: gestiona plantillas, integraciones, asignaciones de rol y configuraciones globales.

Mantén los roles separados de las “personas”. La misma persona puede ser requester en una revisión y reviewer en otra.

Permisos para evidencia sensible

No todos los artefactos de revisión deben ser visibles para todos. Trata ítems como informes SOC 2, resultados de penetration tests, políticas de seguridad y contratos como evidencia restringida.

Enfoque práctico:

- Separa metadatos de la revisión (nombre del proveedor, estado, fecha de renovación) de adjuntos restringidos.

- Añade una bandera de visibilidad por nivel en la evidencia (por ejemplo, “Todos los usuarios internos”, “Solo equipo de revisión”, “Legal + Seguridad”).

- Registra cada acceso a archivos restringidos (ver/descargar) para responsabilidad.

Acceso seguro para proveedores (e aislamiento)

Los proveedores deben ver solo lo necesario:

- Limita cuentas de proveedor a su propia organización y sus propias solicitudes.

- Proporciona una vista de portal dedicada: cuestionarios asignados, solicitudes de subida y mensajería—nada más.

- Desactiva búsquedas entre proveedores y oculta comentarios internos por defecto.

Delegación, backups y continuidad

Las revisiones se estancan cuando una persona clave está ausente. Soporta:

- Delegados (cobertura temporal con mismos permisos)

- Backups de aprobación (aprobadores secundarios tras umbral SLA)

- Una acción clara “reasignar revisión” con motivo obligatorio, capturado en el log de auditoría

Esto mantiene las revisiones en movimiento preservando el principio de menor privilegio.

Un programa de revisiones puede sentirse lento si cada solicitud empieza con un cuestionario largo. La solución es separar intake (ligero) del triage (decidir la vía correcta).

Elige algunos canales de intake (y hazlos consistentes)

La mayoría de equipos necesita tres puntos de entrada:

- Formulario interno para empleados (Procurement, Legal, Ingeniería) para iniciar una revisión

- Ticket de procurement (p. ej., Jira/Service Desk) que puede crear automáticamente un registro de revisión

- Intake por API para herramientas que ya saben cuando se está incorporando un nuevo proveedor

Sin importar el canal, normaliza las solicitudes en la misma cola “New Intake” para no crear procesos paralelos.

Recoge lo mínimo por adelantado

El formulario de intake debe ser lo bastante corto para que la gente no adivine. Apunta a campos que habiliten enrutamiento y priorización:

- Nombre del proveedor y web

- Owner del negocio (solicitante interno) y departamento

- Qué hará el proveedor (categoría/caso de uso)

- Tipos de datos involucrados (PII, datos de pago, salud, ninguno)

- Nivel de acceso (acceso a producción, interno, sin acceso)

- Fecha de go-live / fecha límite de compra

Deja preguntas de seguridad profundas hasta que sepas el nivel de revisión.

Añade reglas de triage que creen caminos claros

Usa reglas de decisión simples para clasificar riesgo y urgencia. Por ejemplo, marca como alta prioridad si el proveedor:

- Procesa PII o datos de pago

- Obtiene acceso a producción o integraciones privilegiadas

- Es crítico para operaciones (facturación, autenticación, infraestructura core)

Autorruta a la cola y aprobador correctos

Una vez triado, asigna automáticamente:

- La plantilla de revisión correcta (lite vs completa)

- La cola adecuada (p. ej., Seguridad, Privacidad, Cumplimiento)

- Un aprobador según tipo de dato, región o unidad de negocio

Esto mantiene los SLAs predecibles y evita revisiones “perdidas” en la bandeja de alguien.

UX de cuestionarios y recolección de evidencia

Prueba cambios con Snapshots

Usa Snapshots y rollback para probar cambios sin interrumpir revisiones activas.

La UX para cuestionarios y evidencia es donde las revisiones avanzan rápido—o se atascan. Busca un flujo predecible para revisores internos y realmente fácil para proveedores.

Comienza con plantillas reutilizables por tier de riesgo

Crea una biblioteca pequeña de plantillas mapeadas por tier (bajo/medio/alto). La meta es consistencia: el mismo tipo de proveedor debería ver las mismas preguntas cada vez, y los revisores no deben reconstruir formularios.

Mantén plantillas modulares:

- Un conjunto corto “baseline” (info de la empresa, manejo de datos, controles de acceso)

- Secciones adicionales para casos de mayor riesgo (respuesta a incidentes, SDLC, pentesting, subcontratistas)

Cuando se crea una revisión, preselecciona la plantilla según el tier y muestra al proveedor un indicador de progreso claro (p. ej., 42 preguntas, ~20 minutos).

Haz flexible la entrega de evidencia (subidas + enlaces)

Los proveedores suelen tener artefactos como informes SOC 2, certificados ISO, políticas y resúmenes de escaneo. Soporta tanto subidas de archivo como enlaces seguros para que proporcionen lo que tengan sin fricción.

Para cada solicitud, etiqueta en lenguaje claro (“Sube informe SOC 2 Tipo II (PDF) o comparte un enlace con tiempo limitado”) e incluye un breve “cómo debería verse” como pista.

Rastrea frescura y automatiza recordatorios

La evidencia no es estática. Almacena metadatos junto a cada artefacto—fecha de emisión, fecha de expiración, periodo de cobertura y (opcional) notas del revisor. Usa esos metadatos para impulsar recordatorios de renovación (tanto al proveedor como internamente) para que la próxima revisión anual sea más rápida.

Sé amable con el proveedor: guías y fechas límite

Cada página del proveedor debe responder tres preguntas inmediatamente: qué se requiere, cuándo vence y quién contactar. Usa fechas límite claras por solicitud, permite envíos parciales y confirma recepción con un estado simple (“Submitted”, “Needs clarification”, “Accepted”). Si soportas acceso de proveedores, enlaza directamente su checklist en lugar de instrucciones genéricas.

Puntuación de riesgo, excepciones y registro de decisiones

Una revisión no termina cuando el cuestionario está “completo”. Necesitas una forma repetible de traducir respuestas y evidencia en una decisión que stakeholders confíen y que los auditores puedan rastrear.

Un enfoque de scoring que siga siendo entendible

Comienza con tiering basado en el impacto del proveedor (por ejemplo, sensibilidad de datos + criticidad del sistema). El tier fija el nivel: un procesador de nómina y un servicio de reparto no deberían evaluarse igual.

Luego puntúa dentro del tier usando controles ponderados (encriptación, controles de acceso, respuesta a incidentes, cobertura SOC 2, etc.). Mantén los pesos visibles para que los revisores puedan explicar los resultados.

Añade banderas rojas que puedan anular la puntuación numérica—elementos como “sin MFA para acceso admin”, “brecha conocida sin plan de remediación” o “no puede soportar eliminación de datos”. Las banderas deben ser reglas explícitas, no intuición del revisor.

Excepciones sin perder control

La vida real requiere excepciones. Modelalas como objetos de primera clase con:

- Tipo: control compensatorio, acceso de alcance limitado, aprobación temporal

- Owner: quién acepta el riesgo

- Expiración: basada en fecha, con recordatorios de renovación

- Condiciones: cambios requeridos (p. ej., habilitar SSO en 60 días)

Esto permite que los equipos avancen mientras se va mitigando el riesgo con el tiempo.

Registra decisiones y seguimientos requeridos

Cada resultado (Approve / Approve with conditions / Reject) debe capturar racional, evidencia vinculada y tareas de seguimiento con fechas límite. Esto evita la “conocimiento tribal” y hace las renovaciones más rápidas.

Un resumen de riesgo simple para stakeholders

Expón una vista de “resumen de riesgo” en una sola página: tier, puntuación, banderas rojas, estado de excepciones, decisión y próximos hitos. Hazla legible para Procurement y liderazgo—los detalles pueden quedar a un clic más profundo en el registro completo.

Colaboración, aprobaciones y traza de auditoría

Gana créditos con referidos

Crea contenido o refiere colegas para obtener créditos por el tiempo en Koder.ai.

Las revisiones se atascan cuando el feedback está disperso en emails y notas de reunión. Tu app debe hacer la colaboración por defecto: un registro compartido por revisión, con propiedad clara, decisiones y timestamps.

Comentarios, @menciones y notas

Soporta comentarios en hilo sobre la revisión, sobre preguntas individuales del cuestionario y sobre items de evidencia. Añade @menciones para enrutar trabajo a las personas correctas (Seguridad, Legal, Procurement, Ingeniería) y crear un feed de notificaciones ligero.

Separa notas en dos tipos:

- Notas internas (solo tu organización): pensamientos de triage, racional de riesgo, puntos de negociación y recordatorios.

- Notas visibles para el proveedor: aclaraciones y solicitudes que el proveedor puede actuar.

Esta división evita la sobreexposición accidental y mantiene la experiencia del proveedor receptiva.

Aprobaciones, incluyendo aprobación condicional

Modela aprobaciones como firmas explícitas, no un cambio de estado que cualquiera pueda editar casualmente. Un patrón sólido es:

- Approve

- Reject

- Approve with conditions (un plan de remediación)

Para aprobación condicional, captura: acciones requeridas, plazos, quién verifica y qué evidencia cerrará la condición. Esto permite que el negocio avance manteniendo el trabajo de riesgo medible.

Tareas, responsables y sincronización opcional de tickets

Cada solicitud debería convertirse en una tarea con dueño y fecha límite: “Revisar SOC 2”, “Confirmar cláusula de retención de datos”, “Validar ajustes SSO”. Haz las tareas asignables a usuarios internos y (cuando corresponda) a proveedores.

Sincroniza opcionalmente tareas con herramientas de ticketing como Jira para encajar en flujos existentes—manteniendo la revisión de proveedor como sistema de registro.

Una traza de auditoría completa

Mantén una traza de auditoría inmutable para: ediciones de cuestionarios, subidas/eliminaciones de evidencia, cambios de estado, aprobaciones y cierre de condiciones.

Cada entrada debe incluir quién lo hizo, cuándo, qué cambió (antes/después) y la razón cuando sea relevante. Bien implementado, esto soporta auditorías, reduce retrabajo en renovaciones y hace los reportes creíbles.

Integraciones: SSO, ticketing, mensajería y almacenamiento

Las integraciones deciden si tu app de revisiones parece “una herramienta más” o una extensión natural del trabajo existente. La meta es simple: minimizar la entrada duplicada de datos, mantener a la gente en sistemas que ya consultan y asegurar que la evidencia y decisiones sean fáciles de encontrar luego.

SSO para usuarios internos (y acceso simple para proveedores)

Para revisores internos, soporta SSO vía SAML u OIDC para alinear accesos con tu IdP (Okta, Azure AD, Google Workspace). Esto simplifica onboarding/offboarding y permite mapeo basado en grupos (p. ej., “Security Reviewers” vs “Approvers”).

Los proveedores normalmente no necesitan cuentas completas. Un patrón común son enlaces mágicos con tiempo limitado acotados a un cuestionario o solicitud de evidencia específica. Combínalos con verificación opcional por email y reglas claras de expiración para reducir fricción manteniendo control.

Cuando una revisión resulta en correcciones requeridas, los equipos suelen rastrearlas en Jira o ServiceNow. Integra para que los revisores puedan crear tickets de remediación directamente desde un hallazgo, prellenándolos con:

- nombre del proveedor y ID de revisión

- sistema/producto afectado

- control requerido y fecha límite

- severidad y criterios recomendados de aceptación

Sincroniza el estado del ticket (Open/In Progress/Done) de vuelta a tu app para que los owners vean progreso sin perseguir actualizaciones.

Mensajería: Slack/Teams para fechas límite y aprobaciones

Añade notificaciones ligeras donde la gente ya trabaja:

- fechas próximas de vencimiento para cuestionarios y subidas de evidencia

- solicitudes de aprobación con enlaces directos a la revisión

- recordatorios cuando los SLAs están cerca de incumplirse

Mantén los mensajes accionables y mínimos, y permite a los usuarios configurar frecuencia para evitar fatiga por alertas.

Almacenamiento de documentos (con controles de acceso)

La evidencia suele residir en Google Drive, SharePoint o S3. Integra almacenando referencias y metadatos (ID de archivo, versión, uploader, timestamp) y aplicando control de acceso mínimo necesario.

Evita copiar archivos sensibles innecesariamente; cuando los almacenes, aplica cifrado, reglas de retención y permisos por revisión estrictos.

Un enfoque práctico: los enlaces de evidencia viven en la app, el acceso se regula por tu IdP, y las descargas se registran para auditoría.

Requisitos de seguridad y privacidad para la web app

Una herramienta de revisión de proveedores rápidamente se convierte en repositorio de material sensible: informes SOC, resúmenes de pen test, diagramas de arquitectura, cuestionarios y, a veces, datos personales. Trátala como un sistema interno de alto valor.

Protege las subidas de evidencia

La evidencia es la mayor superficie de riesgo porque acepta archivos no confiables.

Establece límites claros: listas blancas de tipos de archivo, límites de tamaño y timeouts para subidas lentas. Ejecuta escaneo anti-malware en cada archivo antes de que esté disponible para revisores y cuarentena lo sospechoso.

Almacena archivos cifrados en reposo (idealmente con claves por inquilino si sirves a múltiples unidades). Usa enlaces de descarga firmados y de corta duración y evita exponer rutas directas de almacenamiento de objetos.

Aplica defaults seguros en todas partes

La seguridad debe ser comportamiento por defecto, no una opción de configuración.

Usa mínimo privilegio: usuarios nuevos empiezan con acceso mínimo y las cuentas de proveedor solo ven sus propias solicitudes. Protege formularios y sesiones con defensas CSRF, cookies seguras y expiración estricta de sesiones.

Añade limitación de tasa y controles de abuso para login, endpoints de subida y exportaciones. Valida y sanea todas las entradas, especialmente campos de texto libre que pueden renderizarse en la UI.

Logging y auditabilidad para acciones sensibles

Registra acceso a evidencia y eventos clave del workflow: ver/descargar archivos, exportar reportes, cambiar scores de riesgo, aprobar excepciones y modificar permisos.

Haz los logs tamper-evident (almacenamiento append-only) y buscables por proveedor, revisión y usuario. Proporciona una UI de “audit trail” para que stakeholders no técnicos respondan “quién vio qué y cuándo” sin hurgar en logs crudos.

Retención, eliminación y legal holds

Define cuánto tiempo conservas cuestionarios y evidencia, y hazlo ejecutable.

Soporta políticas de retención por proveedor/tipo de revisión, flujos de eliminación que incluyen archivos y derivados, y flags de “legal hold” que anulan la eliminación cuando sea necesario. Documenta estos comportamientos en ajustes de producto y políticas internas, y asegúrate de que las eliminaciones sean verificables (por ejemplo, recibos de eliminación y entradas de auditoría para admins).

Prototipa el portal de proveedores

Crea un cuestionario y un flujo de carga de evidencias amigable para proveedores, sin semanas de configuración.

Los reportes son donde tu programa deja de perseguir actualizaciones por email y empieza a dirigir el trabajo con visibilidad compartida. Busca dashboards que respondan “qué está ocurriendo ahora?” y exportaciones que satisfagan a auditores sin trabajo manual en hojas de cálculo.

Dashboards que impulsan acción

Un dashboard útil tiene menos gráficos y más colas accionables. Incluye:

- Pipeline de revisiones por estado (Intake, In Progress, Waiting on Vendor, Waiting on Approver, Approved/Rejected)

- Items vencidos (cuestionarios, solicitudes de evidencia, aprobaciones) con owners y fechas límite

- Proveedores de alto riesgo y revisiones “alto riesgo + bloqueadas” que necesitan escalado

Haz filtros una primera clase: unidad de negocio, criticidad, revisor, owner de procurement, mes de renovación y tickets integrados.

Para Procurement y owners de negocio, ofrece una vista “mis proveedores”: qué están esperando, qué está bloqueado y qué está aprobado.

Exportes listos para auditoría

Las auditorías piden prueba, no resúmenes. Tu export debería mostrar:

- Quién aprobó qué, cuándo y por qué (decisión, score en el momento, texto de excepción)

- Qué evidencia se revisó (nombre/ enlace, versión, timestamps)

- Traza de auditoría completa de eventos clave (enviado, cambios solicitados, reabierto)

Soporta exportes CSV y PDF, y permite exportar un “paquete de revisión” de un proveedor para un periodo dado.

Calendario de renovaciones y recordatorios

Trata las renovaciones como una característica del producto, no una hoja de cálculo.

Rastrea fechas de expiración de evidencia (p. ej., informes SOC 2, pen tests, seguros) y crea un calendario de renovaciones con recordatorios automáticos: primero al proveedor, luego al owner interno y finalmente escalado. Cuando la evidencia se renueva, conserva la versión antigua para historial y actualiza la próxima fecha de renovación automáticamente.

Plan de despliegue, alcance del MVP y roadmap de iteración

Lanzar una app de revisiones de proveedores es menos construirlo todo y más hacer que un workflow funcione completo, luego afinar con uso real.

Alcance del MVP (qué lanzar primero)

Empieza con un flujo delgado y fiable que reemplace hojas de cálculo e hilos de correo:

- Intake: un formulario único para solicitar una revisión (nombre del proveedor, servicio, tipos de datos, owner interno, fecha objetivo de go-live).

- Cuestionario: enviar un cuestionario estándar y seguir estado (sent, in progress, submitted).

- Subida de evidencia: área básica de evidencia por revisión (SOC 2, pen test, políticas) con fechas de expiración.

- Decisión: registrar resultado (approve/approve with conditions/reject), riesgos clave y seguimientos requeridos.

Mantén el MVP con opinión: un cuestionario por defecto, una puntuación de riesgo y un temporizador SLA simple. Las reglas de enrutamiento avanzadas pueden esperar.

Si quieres acelerar la entrega, una plataforma de vibe-coding como Koder.ai puede ser útil para este tipo de sistema interno: puedes iterar el flujo de intake, vistas basadas en rol y estados del workflow mediante implementación guiada por chat, y luego exportar el código fuente cuando quieras internalizarlo. Esto es especialmente útil cuando tu MVP aún necesita aspectos reales (SSO, traza de auditoría, manejo de archivos y dashboards) sin un ciclo de build de meses.

Piloto primero, luego expansión

Ejecuta un piloto con un equipo (p. ej., TI, Procurement o Seguridad) durante 2–4 semanas. Elige 10–20 revisiones activas y migra solo lo necesario (nombre del proveedor, estado actual, decisión final). Mide:

- tiempo desde intake → decisión

- % de revisiones sin evidencia al momento de la decisión

- puntos donde reviewers y proveedores “se atascan” (dónde abandonan)

Itera semanalmente (lanzamientos pequeños, victorias visibles)

Adopta una cadencia semanal con un circuito de retroalimentación corto:

- check-in de 15 minutos con usuarios piloto

- una mejora para reducir fricción (texto de plantilla, menos campos, instrucciones más claras)

- una mejora para reducir riesgo (campos requeridos para notas de decisión, recordatorios de expiración de evidencia)

Documentación que evita tickets de soporte

Escribe dos guías simples:

- Guía de admin: cómo editar cuestionarios, gestionar usuarios y cerrar revisiones.

- Guía para proveedores: cómo responder preguntas, subir evidencia y qué significa “aprobado con condiciones”.

Roadmap: qué añadir luego

Planifica fases tras el MVP: reglas de automatización (enrutamiento por tipo de dato), portal de proveedores más completo, APIs e integraciones.

Si el precio o packaging afecta adopción (asientos, proveedores, almacenamiento), enlaza a los stakeholders con /pricing temprano para que las expectativas de despliegue coincidan con el plan.