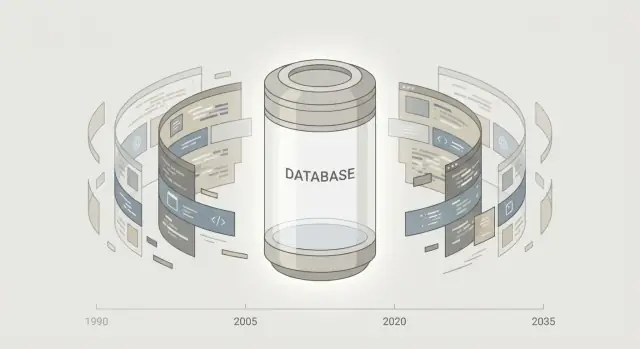

El patrón sorprendente: las apps cambian, las bases de datos permanecen

Si has trabajado con software durante unos años, probablemente hayas visto la misma historia repetirse: la app se rediseña, reescribe, cambia de marca —o se reemplaza por completo— mientras la base de datos sigue funcionando en silencio.

Una empresa puede pasar de una app de escritorio a una web, luego a móvil, y después a una “v2” construida con un nuevo framework. Aun así, los registros de clientes, pedidos, facturas y el catálogo de productos a menudo siguen en la misma base de datos (o en un descendiente directo), a veces con tablas creadas hace una década.

Qué significa “la base de datos sobrevive al código”

En términos simples: el código de la aplicación es la interfaz y el comportamiento, y cambia con frecuencia porque sustituirlo es relativamente fácil. La base de datos es la memoria, y modificarla es arriesgado porque contiene la historia de la que depende el negocio.

Un ejemplo sencillo no técnico: puedes renovar una tienda—nuevas estanterías, nuevos mostradores, nueva señalización—sin tirar los registros de inventario y los recibos. La renovación es la app. Los registros son la base de datos.

Por qué esto importa (y qué obtendrás de este artículo)

Una vez que notas este patrón, cambia la forma en que tomas decisiones:

- Tratas los datos como un activo a largo plazo, no como un subproducto de las funcionalidades.

- Te vuelves más cauto con las decisiones “rápidas” sobre la base de datos que pueden perdurar años.

- Diseñas esquemas y migraciones pensando en cambios futuros, aunque la app actual sea temporal.

En las secciones siguientes aprenderás por qué las bases de datos suelen perdurar, qué hace que los datos sean más difíciles de mover que el código, y formas prácticas de diseñar y operar bases de datos para que sobrevivan a múltiples reescrituras de la aplicación—sin convertir cada cambio en una crisis.

Los datos son la memoria a largo plazo del producto

Las aplicaciones parecen el “producto”, pero la base de datos es donde el producto recuerda lo que pasó.

Una app de compras puede rediseñarse cinco veces, y sin embargo los clientes esperan que su historial de compras esté ahí. Un portal de soporte puede cambiar de proveedor, y aun así el registro de tickets, reembolsos y promesas debe permanecer coherente. Esa continuidad vive en los datos almacenados: clientes, pedidos, facturas, suscripciones, eventos y las relaciones entre ellos.

La historia es más difícil de recrear que las funcionalidades

Si desaparece una funcionalidad, los usuarios se enfadan. Si desaparecen datos, puedes perder confianza, ingresos y base legal.

Una app puede a menudo reconstruirse desde control de versiones y documentación. La historia del mundo real no puede. No puedes “volver a ejecutar” los pagos del año pasado, reproducir el consentimiento de un cliente en el momento en que se dio, ni reconstruir exactamente qué se envió y cuándo a partir de la memoria. Incluso una pérdida parcial—marcas temporales faltantes, registros huérfanos, totales inconsistentes—puede hacer que el producto parezca poco fiable.

Los datos se potencian con el tiempo

La mayoría de los datos se vuelven más útiles cuanto más tiempo existen:

- Los informes mejoran al acumular más periodos para comparar.

- El soporte es más rápido cuando los agentes ven el contexto completo.

- Auditorías y disputas son más sencillas cuando los registros están completos.

Por eso los equipos tratan los datos como un activo, no como un subproducto. Una reescritura de la aplicación puede ofrecer una mejor UI, pero rara vez reemplaza años de verdad histórica.

Las personas construyen flujos de trabajo alrededor de lo que se almacena

Con el tiempo, las organizaciones estandarizan silenciosamente la base de datos como el punto de referencia compartido: hojas de cálculo exportadas desde ella, dashboards construidos sobre ella, procesos financieros reconciliados con ella y consultas “conocidas buenas” usadas para responder preguntas repetidas.

Ese es el centro emocional de la longevidad de la base de datos: se vuelve la memoria de la que todos dependen—incluso cuando la aplicación que la rodea sigue cambiando.

Muchos sistemas dependen de una sola base de datos

Rara vez una base de datos es “propiedad” de una sola aplicación. Con el tiempo se convierte en la fuente de la verdad compartida para múltiples productos, herramientas internas y equipos. Esa dependencia compartida es una gran razón por la que las bases de datos perduran mientras el código de las apps se reemplaza.

Una base de datos, muchos consumidores

Es común que un mismo conjunto de tablas sirva a:

- La app orientada al cliente

- Un panel de administración usado por operaciones

- Flujos de facturación y finanzas

- Canalizaciones de analítica y data science

- Herramientas de soporte que buscan registros históricos

Cada uno de estos consumidores puede estar construido en distintos lenguajes, liberado en calendarios diferentes y mantenido por distintas personas. Cuando una aplicación se reescribe, puede adaptar su propio código con rapidez—pero aún necesita leer y preservar los mismos registros de los que dependen todos los demás.

Las integraciones necesitan modelos de datos estables

Las integraciones tienden a “ligarse” a un modelo de datos particular: nombres de tablas, significado de columnas, IDs de referencia y suposiciones sobre lo que representa un registro. Incluso si la integración es técnicamente vía una API, la API a menudo refleja el modelo de la base de datos subyacente.

Por eso cambiar la base de datos no es una decisión de un solo equipo. Un cambio de esquema puede propagarse a exportaciones, trabajos ETL, consultas de reporting y sistemas downstream que ni siquiera están en el repo principal del producto.

Romper la base de datos rompe múltiples sistemas a la vez

Si lanzas una funcionalidad con fallos, la reviertes. Si rompes un contrato compartido de la base de datos, puedes interrumpir facturación, dashboards e informes simultáneamente. El riesgo se multiplica según el número de dependientes.

Esto también explica por qué elecciones “temporales” (un nombre de columna, un valor de enum, un significado peculiar de NULL) se vuelven pegajosas: demasiadas cosas dependen silenciosamente de ellas.

Si quieres estrategias prácticas para manejar esto de forma segura, ve a /blog/schema-evolution-guide.

Reescribir código es más fácil que mover datos

Reescribir código de aplicación puede hacerse muchas veces por partes. Puedes cambiar una UI, reemplazar un servicio o reconstruir una funcionalidad detrás de una API manteniendo la misma base de datos debajo. Si algo sale mal, puedes revertir un despliegue, redirigir tráfico al módulo antiguo o ejecutar código viejo y nuevo en paralelo.

Los datos no te dan la misma flexibilidad. Los datos son compartidos, interconectados y suelen esperarse correctos cada segundo—no “más o menos correctos después del siguiente deploy”.

Las apps pueden reemplazarse módulo a módulo; los datos no

Cuando refactorizas código, cambias instrucciones. Cuando migras datos, cambias aquello de lo que depende el negocio: registros de clientes, transacciones, trails de auditoría, historial de productos.

Un servicio nuevo puede probarse con un subconjunto de usuarios. Una migración de base de datos toca todo: usuarios actuales, usuarios antiguos, filas históricas, registros huérfanos y entradas raras creadas por un bug de hace tres años.

Una mudanza de datos no es solo “exportar e importar”. Normalmente incluye:

- Mapear campos antiguos a nuevos (incluyendo defaults y valores faltantes)

- Transformar formatos (timestamps, monedas, codificación de texto)

- Preservar IDs y relaciones para que las referencias no se rompan

- Validar totales e invariantes (por ejemplo, sumas, conteos, unicidad)

- Reindexar y ajustar rendimiento tras la mudanza

Cada paso necesita verificación, y la verificación lleva tiempo—especialmente cuando el conjunto de datos es grande y las consecuencias de un error son altas.

Downtime, cortes y planes de rollback añaden complejidad

Los despliegues de código pueden ser frecuentes y reversibles. Los cortes de datos son más parecidos a una cirugía.

Si necesitas tiempo de inactividad, coordinas operaciones, soporte y expectativas de clientes. Si buscas casi cero downtime, probablemente hagas dual-writes, change data capture o replicación escalonada cuidadosamente—más un plan para qué ocurre si el nuevo sistema es más lento, incorrecto o las dos cosas.

Los rollbacks también son diferentes. Revertir código es fácil; revertir datos a menudo implica restaurar backups, rejugar cambios o aceptar que algunas escrituras ocurrieron en el “lugar equivocado” y deben reconciliarse.

Los casos límite aparecen solo a escala y con el tiempo

Las bases de datos acumulan historia: registros extraños, estados heredados, filas parcialmente migradas y soluciones temporales que nadie recuerda. Estos casos límite rara vez aparecen en un dataset de desarrollo, pero salen a la luz inmediatamente durante una migración real.

Por eso las organizaciones aceptan reescribir código (incluso varias veces) mientras mantienen la base de datos estable. La base de datos no es solo una dependencia: es lo más difícil de cambiar con seguridad.

Los cambios de esquema son más difíciles que los cambios de código

Mantén la base de datos, reconstruye rápido

Crea una app con React y Go alrededor de tu base de datos existente sin empezar de cero.

Cambiar código de aplicación es mayormente enviar nuevo comportamiento. Si algo va mal, puedes revertir un despliegue, introducir feature flags o parchear rápidamente.

Un cambio de esquema es diferente: redefine las reglas para datos que ya existen, y esos datos pueden tener años, ser inconsistentes o depender de múltiples servicios e informes.

Los esquemas pueden evolucionar sin descartar datos antiguos

Los buenos esquemas rara vez se congelan. El reto es evolucionarlos manteniendo la validez y utilidad de los datos históricos. A diferencia del código, los datos no se pueden “recompilar” a un estado limpio—hay que llevar adelante cada fila antigua, incluidos los casos límite que nadie recuerda.

Por eso la evolución de esquemas favorece cambios que preservan significados existentes y evitan forzar una reescritura de lo ya almacenado.

Cambios aditivos son más seguros que los cambios rompientes

Los cambios aditivos (nuevas tablas, nuevas columnas, nuevos índices) suelen permitir que el código antiguo siga funcionando mientras el código nuevo aprovecha la nueva estructura.

Los cambios rompientes—renombrar una columna, cambiar un tipo, dividir un campo en varios, endurecer restricciones—normalmente requieren actualizaciones coordinadas en:

- Código de la aplicación y APIs

- Trabajos en background e integraciones

- Dashboards de BI y consultas ad-hoc

- Pipelines de datos y exportaciones

Incluso si actualizas la app principal, un informe u otra integración olvidada puede depender en silencio de la forma antigua.

Las migraciones deben manejar filas y restricciones existentes

“Solo cambia el esquema” suena simple hasta que tienes que migrar millones de filas existentes mientras mantienes el sistema en línea. Debes pensar en:

- Rellenar valores para nuevas columnas

NOT NULL

- Elegir defaults que sean correctos (no solo convenientes)

- Manejar restricciones únicas que los datos existentes puedan violar

- Evitar locks de larga duración o timeouts durante operaciones

ALTER

En muchos casos terminas haciendo migraciones en múltiples pasos: añadir campos nuevos, escribir en ambos, backfill, cambiar lecturas, y luego retirar campos antiguos más tarde.

Por qué es arriesgado

Los cambios de código son reversibles y aislados; los cambios de esquema son duraderos y compartidos. Una vez que una migración se ejecuta, forma parte de la historia de la base de datos—y cada versión futura del producto tiene que convivir con esa decisión.

Las bases de datos se benefician de estándares y habilidades de larga duración

Los frameworks de aplicación cambian rápido: lo que parecía “moderno” hace cinco años puede quedar sin soporte, impopular o difícil de contratar hoy. Las bases de datos también evolucionan, pero muchas ideas centrales—y las habilidades del día a día—avanzan mucho más despacio.

SQL y el pensamiento relacional no caducan rápido

SQL y los conceptos relacionales han sido notablemente estables durante décadas: tablas, joins, restricciones, índices, transacciones y planes de consulta. Los proveedores añaden características, pero el modelo mental sigue siendo familiar. Esa estabilidad permite a los equipos reescribir una aplicación en un nuevo lenguaje y mantener el mismo modelo de datos subyacente y enfoque de consultas.

Incluso productos de base de datos más nuevos suelen preservar estos conceptos de consulta familiares. Verás capas de consulta “tipo SQL”, joins estilo relacional o semánticas de transacción reintroducidas porque encajan bien con reporting, troubleshooting y preguntas de negocio.

Las habilidades y herramientas perduran

Porque lo básico permanece consistente, el ecosistema circundante persiste entre generaciones:

- Habilidades: analistas, ingenieros y DBAs transfieren conocimiento de una empresa (y década) a otra.

- Herramientas: backups, monitoring, editores de consultas, herramientas de migración y plataformas de BI/reporting tienden a soportar flujos de trabajo centrados en SQL.

- Documentación: un esquema bien documentado sigue siendo legible mucho después de que el código original desaparezca.

Esta continuidad reduce las reescrituras forzadas. Una empresa puede abandonar un framework de app porque escasea contratación o porque dejan de salir parches de seguridad, pero rara vez abandona SQL como lenguaje compartido para datos.

Los estándares reducen la rotación comparado con frameworks de apps

Los estándares y convenciones de bases de datos crean una línea base común: los dialectos SQL no son idénticos, pero están más cerca unos de otros que la mayoría de los frameworks web. Eso facilita mantener la base de datos estable mientras evoluciona la capa de aplicación.

El efecto práctico es simple: cuando los equipos planifican una reescritura, a menudo pueden conservar sus habilidades de base de datos, patrones de consulta y prácticas operativas—de modo que la base de datos se convierte en la fundación estable que sobrevive a múltiples generaciones de código.

Operaciones y fiabilidad anclan las bases de datos

La mayoría de los equipos no siguen con la misma base de datos porque les encante. Siguen porque han construido un conjunto de hábitos operativos que funcionan—y esos hábitos se ganan con esfuerzo.

Una vez en producción, la base de datos entra en la maquinaria “always-on” de la empresa. Es lo que hace que la gente reciba alertas a las 2 a.m., lo que piden las auditorías y con lo que eventualmente tiene que hablar cualquier servicio nuevo.

Las rutinas operativas se vuelven hábitos institucionales

Tras uno o dos años, los equipos suelen tener un ritmo confiable:

- Backups, replicación y monitorización se vuelven hábitos institucionales. Existen runbooks. Las alertas están afinadas. La gente sabe qué es “normal”.

- La respuesta a incidentes se practica. Aprendes cómo restaurar, cuánto lleva un failover y qué atajos son seguros.

Reemplazar la base de datos significa reaprender todo eso bajo carga real, con expectativas de clientes reales.

El trabajo de fiabilidad se acumula, no se reinicia

Las bases de datos rara vez son “configurar y olvidar”. Con el tiempo, el equipo crea un catálogo de conocimiento de fiabilidad:

- El tuning de rendimiento se acumula durante años: qué consultas disparan CPU, qué índices importan, qué ventanas de mantenimiento son realmente necesarias.

- La planificación de capacidad se afina: tráfico estacional, curvas de crecimiento, patrones de almacenamiento y políticas de retención dejan de ser conjeturas.

Ese conocimiento suele vivir en dashboards, scripts y en la cabeza de la gente, no en un solo documento. Una reescritura de código puede preservar el comportamiento mientras la base de datos sigue sirviendo. Reemplazar la base de datos te obliga a reconstruir comportamiento, rendimiento y fiabilidad simultáneamente.

Los controles de seguridad son pegajosos por diseño

Los controles de seguridad y acceso son centrales y de larga duración. Roles, permisos, logs de auditoría, rotación de secretos, ajustes de cifrado y “quién puede leer qué” suelen alinearse con requisitos de cumplimiento y políticas internas.

Cambiar la base de datos implica rehacer modelos de acceso, revalidar controles y volver a demostrar al negocio que los datos sensibles siguen protegidos.

La madurez operativa mantiene la base de datos en su lugar

La madurez operativa mantiene la base de datos porque reduce el riesgo. Incluso si una base de datos nueva promete mejores características, la vieja tiene algo poderoso: un historial de disponibilidad, recuperabilidad y comprensibilidad cuando las cosas van mal.

De la idea al despliegue

Despliega y hospeda tu app para que las funciones basadas en datos estén activas sin configuración extra.

El código de la aplicación puede reemplazarse con un nuevo framework o una arquitectura más limpia. Sin embargo, las obligaciones de cumplimiento se adjuntan a los registros—qué pasó, cuándo, quién lo aprobó y qué vio el cliente en ese momento. Por eso la base de datos a menudo se convierte en el objeto inmóvil en una reescritura.

Las reglas de retención mantienen activos los “datos antiguos”

Muchas industrias tienen periodos mínimos de retención para facturas, registros de consentimiento, eventos financieros, interacciones de soporte y logs de acceso. Los auditores normalmente no aceptan “reascribimos la app” como motivo para perder historia.

Aunque tu equipo ya no use una tabla legada en el día a día, quizá debas presentarla bajo demanda y explicar cómo se creó.

La verdad histórica apoya disputas y reembolsos

Contracargos, reembolsos, disputas de entrega y preguntas contractuales dependen de snapshots históricos: el precio en aquel momento, la dirección usada, los términos aceptados o el estado en un minuto específico.

Cuando la base de datos es la fuente autorizada de esos hechos, reemplazarla no es solo un proyecto técnico—arriesga alterar evidencia. Por eso los equipos suelen conservar la base de datos existente y construir servicios nuevos alrededor, en lugar de “migrar y esperar que coincida”.

No siempre puedes eliminar o reconfigurar registros

Algunos registros no pueden borrarse; otros no pueden transformarse de maneras que rompan la trazabilidad. Si desnormalizas, fusionas campos o eliminas columnas, podrías perder la capacidad de reconstruir un trail de auditoría.

Esta tensión es visible cuando requisitos de privacidad interactúan con retención: puede que necesites redacción selectiva o pseudonimización manteniendo intacto el historial de transacciones. Esas restricciones suelen residir cerca de los datos.

La gobernanza sobrevive a las versiones de la app

La clasificación de datos (PII, financiero, salud, interno) y las políticas de gobernanza tienden a mantenerse estables aun cuando los productos evolucionan. Controles de acceso, definiciones de informes y decisiones sobre “fuente única de la verdad” se aplican comúnmente a nivel de base de datos porque la usan muchas herramientas: dashboards, exportes financieros, informes regulatorios e investigaciones de incidentes.

Si planeas una reescritura, trata los informes de cumplimiento como un requisito de primera clase: inventaría informes requeridos, calendarios de retención y campos de auditoría antes de tocar los esquemas. Un checklist simple puede ayudar (ver /blog/database-migration-checklist).

Por qué las decisiones “temporales” sobre la base de datos se vuelven permanentes

La mayoría de las decisiones “temporales” no se toman sin cuidado—se toman bajo presión: un deadline de lanzamiento, una solicitud urgente de un cliente, una regulación nueva, una importación desordenada. Lo sorprendente es con qué poca frecuencia esas decisiones se deshacen.

La compatibilidad mantiene tablas y columnas antiguas vivas

El código de la app puede refactorizarse rápido, pero las bases de datos deben seguir sirviendo a consumidores viejos y nuevos al mismo tiempo. Las tablas y columnas heredadas perduran porque algo todavía depende de ellas:

- Una versión antigua de la app aún en ejecución en algún lugar

- Una integración de un socio que llama a un campo por su nombre antiguo

- Un almacén/BI que espera el esquema de ayer

Incluso si “renombras” un campo, a menudo acabas manteniendo el antiguo también. Un patrón común es añadir una nueva columna (por ejemplo, customer_phone_e164) y dejar phone indefinidamente porque una exportación nocturna todavía la usa.

Las soluciones temporales se incrustan en hojas de cálculo, dashboards y exportaciones CSV—lugares que rara vez se tratan como código de producción. Alguien crea un informe de ingresos que une una tabla obsoleta “hasta que Finanzas migre”. Entonces el proceso trimestral de Finanzas depende de ello, y eliminar esa tabla se vuelve un riesgo de negocio.

Por eso las tablas deprecadas pueden sobrevivir años: la base de datos no solo sirve a la app; sirve a los hábitos de la organización.

Campos “temporales” se vuelven críticos para el negocio

Un campo añadido como solución rápida—promo_code_notes, legacy_status, manual_override_reason—suele convertirse en un punto de decisión en los flujos. Cuando la gente lo usa para explicar resultados (“Aprobamos este pedido porque…”), deja de ser opcional.

Datos sombra son el ancla oculta

Cuando los equipos no confían en una migración, mantienen copias “sombra”: nombres de clientes duplicados, totales en caché o flags de fallback. Estas columnas extra parecen inofensivas, pero crean fuentes de la verdad en competencia—y nuevas dependencias.

Si quieres evitar esta trampa, trata los cambios de esquema como cambios de producto: documenta la intención, marca fechas de deprecación y rastrea consumidores antes de eliminar cualquier cosa. Para un checklist práctico, ve a /blog/schema-evolution-checklist.

Cómo diseñar bases de datos que sobrevivan reescrituras

Despliega la nueva versión

Lanza la app reescrita bajo tu propio dominio cuando estés listo para cambiar.

Una base de datos que sobreviva a múltiples generaciones de apps necesita tratarse menos como un detalle de implementación interno y más como infraestructura compartida. El objetivo no es predecir cada característica futura—es hacer que el cambio sea seguro, gradual y reversible.

Trata el esquema como una API

El código puede reescribirse, pero renegociar contratos de datos es más difícil. Piensa en tablas, columnas y claves como una API que otros sistemas (y equipos futuros) van a usar.

Prefiere el cambio aditivo:

- Añade nuevas columnas o tablas en lugar de renombrar o borrar las existentes.

- Introduce estructuras “v2” junto a las antiguas y migra consumidores con el tiempo.

- Evita reinterpretar el significado de una columna; crea un campo nuevo con el nuevo significado.

Haz el significado obvio: nombres, restricciones, documentación

Las reescrituras fallan a menudo no porque falten datos, sino porque son ambiguos.

Usa nomenclatura clara y consistente que explique la intención (por ejemplo, billing_address_id vs. addr2). Acompáñala con restricciones que codifiquen reglas cuando sea posible: claves primarias, claves foráneas, NOT NULL, unicidad y check constraints.

Añade documentación ligera cerca del esquema—comentarios en tablas/columnas o un documento vivo corto enlazado desde el manual interno. El “por qué” importa tanto como el “qué”.

Planifica las migraciones como un ciclo de vida, no como un evento único

Cada cambio debe tener un camino hacia adelante y uno hacia atrás.

- Versionado: registra cambios de esquema explícitamente (archivos de migración, notas de release).

- Backfills: puebla nuevas estructuras en background y luego cambia lecturas/escrituras.

- Rollbacks: diseña cambios para poder revertir sin pérdida de datos (o al menos con un plan de recuperación claro).

Una forma práctica de mantener los cambios de base de datos más seguros durante iteraciones frecuentes de aplicación es incorporar un “modo de planificación” y disciplina de rollback en el flujo de entrega. Por ejemplo, cuando los equipos construyen herramientas internas o nuevas versiones de app en Koder.ai, pueden iterar vía chat mientras tratan el esquema como un contrato estable—usando snapshots y prácticas estilo rollback para reducir el radio de impacto de cambios accidentales.

Si diseñas tu base de datos con contratos estables y evolución segura, las reescrituras de la aplicación se vuelven eventos rutinarios en lugar de misiones arriesgadas de rescate de datos.

Planificando el día en que reemplaces la base de datos

Reemplazar una base de datos es raro, pero no es mítico. Los equipos que lo logran no son más “valientes”—se preparan años antes haciendo que los datos sean portables, las dependencias visibles y la aplicación menos acoplada a un motor.

Planifica una estrategia de salida (antes de necesitarla)

Empieza tratándo las exportaciones como una capacidad de primera clase, no como un script puntual.

- Sabe quién posee los datos: define qué equipo es responsable de definiciones, retención y acceso.

- Estandariza formatos de exportación: mantiene al menos una opción neutral (CSV/JSON para tablas, más un volcado lógico completo). Si es posible, conserva un “snapshot export” repetible que puedas ejecutar bajo demanda.

- Versiona tus contratos de datos: documenta qué significa cada tabla/campo para que otro sistema pueda interpretarlo correctamente.

Reduce el acoplamiento entre app y base de datos

El acoplamiento apretado convierte una migración en una reescritura.

Apunta a un enfoque balanceado:

- No escondas todas las reglas de negocio en stored procedures ni solo en código de aplicación—divide responsabilidades intencionadamente.

- Prefiere características SQL ampliamente soportadas cuando puedas e aísla características específicas del proveedor detrás de una capa fina de acceso a datos.

- Mantén cambios de esquema backward compatible por un tiempo (añadir columnas, deprecar después) para poder ejecutar código antiguo y nuevo simultáneamente.

Si construyes un servicio nuevo rápidamente (por ejemplo, un admin en React más un backend en Go con PostgreSQL), ayuda elegir un stack que haga la portabilidad y claridad operativa el comportamiento por defecto. Koder.ai aprovecha esos primitivos ampliamente adoptados y soporta exportación de código—útil cuando quieres que la capa de aplicación siga siendo reemplazable sin atar tu modelo de datos a una herramienta puntual.

Documenta cada dependencia (los “usuarios desconocidos”)

Las bases de datos suelen alimentar más que la app principal: informes, hojas de cálculo, jobs ETL programados, integraciones de terceros y pipelines de auditoría.

Mantén un inventario vivo: qué lee/escribe, con qué frecuencia y qué ocurre si falla. Incluso una página simple en /docs con propietarios y puntos de contacto evita sorpresas desagradables.

Cuando el reemplazo es real: señales, riesgos y un enfoque seguro

Señales comunes: restricciones de licencia u hospedaje, problemas de fiabilidad irreparables, falta de características de cumplimiento o límites de escala que obligan a soluciones extremas.

Riesgos principales: pérdida de datos, cambios sutiles de significado, downtime y deriva en los informes.

Un enfoque más seguro suele ser la ejecución en paralelo: migrar datos continuamente, validar resultados (conteos, checksums, métricas de negocio), desplazar tráfico gradualmente y mantener un camino de rollback hasta que la confianza sea alta.