La entrega repetible no es solo enviar código. Es poder responder con confianza: ¿Qué cambiará? ¿Por qué cambiará? ¿Y podemos repetirlo mañana? Cuando la infraestructura se construye a mano —o las máquinas de los desarrolladores derivan con el tiempo— la entrega se convierte en un juego de adivinanzas: entornos distintos, resultados distintos y muchos “funciona en mi portátil”.

Terraform y Vagrant siguen siendo relevantes porque reducen esa imprevisibilidad desde dos direcciones: infraestructura compartida y entornos de desarrollo compartidos.

Terraform describe infraestructura (recursos en la nube, redes, servicios gestionados y, a veces, incluso configuración SaaS) como código. En lugar de clicar en una consola, defines lo que quieres, revisas un plan y aplicas cambios de forma consistente.

La meta no es “ser sofisticado”. Es hacer los cambios de infraestructura visibles, revisables y repetibles.

Vagrant, en términos sencillos

Vagrant crea entornos de desarrollo consistentes. Ayuda a los equipos a ejecutar la misma configuración base —SO, paquetes y configuración— ya sea en macOS, Windows o Linux.

Aunque hoy en día no uses máquinas virtuales a diario, la idea central de Vagrant sigue importando: los desarrolladores deben partir de un entorno conocido que coincida con la forma en que el software realmente se ejecuta.

Qué esperar de esta guía

Esta es una guía práctica dirigida a no especialistas que necesitan menos palabras de moda y más claridad. Cubriremos:

- Los problemas de entrega que estas herramientas están diseñadas para reducir

- Un flujo de trabajo simple desde la configuración local hasta los cambios en producción

- Peligros y compensaciones del mundo real (estado, deriva, módulos, secretos, CI/CD)

Al final, deberías poder evaluar si Terraform, Vagrant o ambos encajan en tu equipo—y cómo adoptarlos sin crear una nueva capa de complejidad.

La perspectiva de Mitchell Hashimoto: herramientas como flujos de trabajo compartidos

Mitchell Hashimoto es conocido por crear Vagrant y por cofundar HashiCorp. Su contribución duradera no es un producto en particular, sino la idea de que las herramientas pueden codificar el flujo de trabajo de un equipo en algo compartible, revisable y repetible.

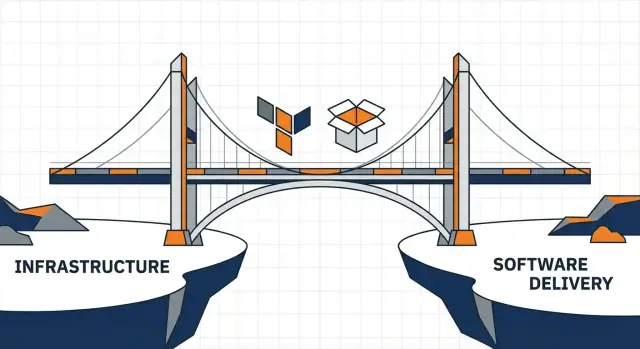

Herramientas como un puente (no un botón mágico)

Cuando la gente dice “las herramientas son un puente”, se refieren a cerrar la brecha entre dos grupos que quieren el mismo resultado pero hablan lenguajes del día a día distintos:

- Desarrolladores que necesitan retroalimentación rápida y entornos estables

- Equipos de operaciones/plataforma que necesitan fiabilidad, control y auditabilidad

La perspectiva de Hashimoto —que se repite en las herramientas de HashiCorp— es que el puente es un flujo de trabajo que todos pueden ver. En lugar de pasar instrucciones por tickets o conocimiento tribal, los equipos capturan decisiones en archivos de configuración, los suben a control de versiones y ejecutan los mismos comandos en el mismo orden.

La herramienta actúa como árbitro: estandariza los pasos, registra qué cambió y reduce las discusiones de “funcionaba en mi máquina”.

Por qué esto importa en el trabajo diario

Los flujos de trabajo compartidos convierten la infraestructura y los entornos en una interfaz con aspecto de producto:

- Un desarrollador puede aprovisionar un entorno consistente sin negociar cada prerequisito.

- Un revisor puede entender cambios leyendo un diff, no interpretando un hilo de chat.

- Un equipo de plataforma puede establecer guardarraíles (valores por defecto, módulos, políticas) sin convertirse en cuello de botella.

Este encuadre mantiene el foco en la entrega: las herramientas no son solo para automatizar, son para ponerse de acuerdo. Terraform y Vagrant encajan en esta mentalidad porque hacen explícito el estado deseado y fomentan prácticas (versionado, revisión, ejecuciones repetibles) que escapan de la memoria de cualquier persona.

Los problemas de entrega que estas herramientas buscan reducir

La mayoría del dolor en la entrega no viene de “mal código”. Viene de entornos desajustados y pasos manuales invisibles que nadie puede describir completamente—hasta que algo se rompe.

Deriva del entorno: la divergencia lenta que rompe la confianza

Los equipos suelen partir de una configuración funcional y luego hacen pequeños cambios razonables: una actualización de paquete aquí, un ajuste de firewall allá, un hotfix en un servidor porque “es urgente”. Semanas después, el portátil del dev, la VM de staging y producción son ligeramente diferentes.

Esas diferencias aparecen como fallos difíciles de reproducir: tests que pasan localmente pero fallan en CI; staging funciona pero producción devuelve 500; un rollback no restaura el comportamiento previo porque el sistema subyacente cambió.

Configuración manual: conocimiento atrapado en personas y wikis

Cuando los entornos se crean a mano, el proceso real vive en la memoria tribal: qué paquetes del SO instalar, qué servicios arrancar, qué ajustes del kernel tocar, qué puertos abrir—y en qué orden.

Los nuevos integrantes pierden días montando una máquina “suficientemente parecida”. Los ingenieros senior se convierten en cuellos de botella para preguntas de configuración básica.

Lanzamientos inconsistentes: pequeñas diferencias, gran impacto

Los fallos suelen ser mundanos:

- Paquetes del SO: una máquina tiene OpenSSL 1.1 y otra 3.0—las dependencias se comportan diferente.

- Reglas de red: staging permite acceso saliente a una dependencia; producción lo bloquea—las solicitudes cuelgan y agotan el tiempo.

- Manejo de secretos: credenciales copiadas a un

.env localmente, pero obtenidas de otra forma en producción—los despliegues fallan o, peor, los secretos se filtran.

Los resultados para el negocio son previsibles—y costosos

Estos problemas se traducen en incorporación más lenta, mayores lead times, outages sorpresa y rollbacks dolorosos. Los equipos entregan con menos frecuencia, con menos confianza, y pasan más tiempo diagnosticando “por qué este entorno es distinto” que mejorando el producto.

Terraform es Infraestructura como Código (IaC): en lugar de clicar en la consola de nube esperando recordar cada ajuste, describes tu infraestructura en archivos.

Esos archivos suelen vivir en Git, así que los cambios son visibles, revisables y repetibles.

Infraestructura descrita en términos sencillos

Piensa en la configuración de Terraform como una “receta de construcción” para infraestructura: redes, bases de datos, balanceadores de carga, registros DNS y permisos. No documentas lo que hiciste después; defines lo que debe existir.

Esa definición importa porque es explícita. Si un compañero necesita el mismo entorno, puede usar la misma configuración. Si necesitas recrear un entorno tras un incidente, puedes hacerlo desde la misma fuente.

Estado deseado, planes y aplicación cuidadosa

Terraform opera en torno a la idea de estado deseado: declaras lo que quieres y Terraform calcula qué cambios hacen falta para llegar ahí.

Un ciclo típico es:

- Plan: Terraform compara lo declarado en tus archivos con lo que existe y muestra una previsualización de acciones (crear, actualizar, borrar).

- Apply: eliges ejecutar ese plan, creando un cambio controlado en lugar de una sorpresa.

Este enfoque de “previsualizar y luego aplicar” es donde Terraform brilla para equipos: facilita la revisión de código, aprobaciones y despliegues predecibles.

Conceptos erróneos comunes

“IaC significa automatización completa.” No necesariamente. Puedes (y a menudo debes) mantener puntos de control humanos—especialmente para cambios en producción. IaC trata de repetibilidad y claridad, no de eliminar personas del proceso.

“Una herramienta lo resuelve todo.” Terraform es excelente para aprovisionar y cambiar infraestructura, pero no reemplaza buena arquitectura, monitorización o disciplina operativa. Tampoco gestiona todo por igual (algunos recursos se manejan mejor con otros sistemas), por lo que conviene usarlo como parte de un flujo de trabajo más amplio.

Vagrant explicado: entornos de desarrollo repetibles que reflejan la realidad

La tarea de Vagrant es directa: dar a cada desarrollador el mismo entorno de trabajo, a demanda, desde un único archivo de configuración.

En el centro está el Vagrantfile, donde describes la imagen base (una “box”), CPU/RAM, redes, carpetas compartidas y cómo debe configurarse la máquina.

Al ser código, el entorno es revisable, versionado y fácil de compartir. Un nuevo miembro clona el repo, ejecuta un comando y obtiene una configuración predecible con la versión correcta del SO, paquetes, servicios y valores por defecto.

Flujos basados en VM vs flujos sólo con contenedores

Los contenedores son excelentes para empaquetar una app y sus dependencias, pero comparten el kernel del host. Eso significa que aún puedes encontrar diferencias en red, comportamiento del sistema de ficheros, servicios en segundo plano o herramientas a nivel de SO—especialmente cuando producción se parece más a una VM completa que a un runtime de contenedores.

Vagrant normalmente usa máquinas virtuales (proveedores como VirtualBox, VMware o Hyper-V). Una VM funciona como un ordenador real con su propio kernel y sistema init. Eso la hace mejor cuando necesitas probar cosas que los contenedores no modelan bien: servicios del sistema, ajustes del kernel, reglas de iptables, redes multi-NIC o problemas que “solo fallan en Ubuntu 22.04”.

No es una competición: muchos equipos usan contenedores para empaquetar la app y Vagrant para desarrollo y pruebas realistas a nivel de sistema.

Dónde brilla Vagrant en la práctica

- Incorporación: un comando documentado pone a los recién llegados en un entorno conocido, sin guías manuales que deriven con el tiempo.

- Reproducción de bugs: si un bug solo aparece bajo ciertas condiciones del SO o servicios, una box Vagrant puede replicarlas para poder depurarlo.

- Coincidencia con staging: cuando staging/producción dependen de suposiciones tipo VM (systemd, configs a nivel de host, topología de red), Vagrant ayuda a desarrollar contra algo más cercano a la realidad.

En resumen, Vagrant no es virtualización por sí misma, sino convertir el entorno dev en un flujo de trabajo compartido en el que todo el equipo confía.

Construye la app que tu infraestructura espera

Genera un proyecto inicial de React, Go y Postgres que puedas desplegar siempre igual.

Terraform y Vagrant resuelven problemas distintos, pero juntos crean un camino claro de “funciona en mi máquina” a “se ejecuta de forma fiable para todos”. El puente es la paridad: mantener coherentes las suposiciones de la app mientras cambia el destino.

El flujo conceptual

Vagrant es la entrada. Da a cada desarrollador un entorno local repetible—mismo SO, mismos paquetes, mismas versiones de servicios—para que la app parta de una línea base conocida.

Terraform es la base compartida. Define la infraestructura de la que dependen los equipos: redes, bases de datos, cómputo, DNS, balanceadores y reglas de acceso. Esa definición se convierte en la fuente de la verdad para test y producción.

La conexión es sencilla: Vagrant te ayuda a construir y validar la aplicación en un entorno que se parece a la realidad, y Terraform asegura que la realidad (test/prod) se aprovisione y cambie de forma consistente y revisable.

Cómo se ve el “puente” en la práctica

No usas la misma herramienta para todos los destinos—usas el mismo contrato.

- La app espera variables de entorno como

DATABASE_URL y REDIS_URL.

- Espera que puertos, usuarios y rutas de archivos se comporten de forma consistente.

- Espera que servicios de soporte (Postgres, Redis) estén presentes y configurados.

Vagrant hace cumplir ese contrato localmente. Terraform lo hace en entornos compartidos. La app permanece igual; solo cambia el “dónde”.

Un escenario simple: portátil → test → producción

-

Portátil (Vagrant): Un desarrollador ejecuta vagrant up, obtiene una VM con el runtime de la app más Postgres y Redis. Itera rápido y detecta problemas “funciona localmente” temprano.

-

Test (Terraform): Un PR actualiza Terraform para aprovisionar una base de datos de test y instancias de la app. El equipo valida el comportamiento contra restricciones reales de infraestructura.

-

Producción (Terraform): Los mismos patrones de Terraform se aplican con ajustes de producción—mayor capacidad, accesos más estrictos, mayor disponibilidad—sin reinventar la configuración.

Ese es el puente: paridad local repetible que alimenta infraestructura compartida repetible, de modo que la entrega sea una progresión controlada en lugar de una reinvención en cada etapa.

Un flujo práctico: desde la configuración local hasta cambios en producción

Un buen flujo con Terraform/Vagrant no es memorizar comandos sino facilitar cambios que sean fáciles de revisar, repetir y revertir.

La meta: un desarrollador debe poder empezar localmente, proponer un cambio de infraestructura junto a un cambio de app y promover ese cambio entre entornos con mínimas sorpresas.

Estructura de repo de referencia

Muchos equipos mantienen aplicación e infraestructura en el mismo repositorio para que la historia de entrega sea coherente:

/app — código de la aplicación, tests, assets de build/infra/modules — módulos Terraform reutilizables (red, base de datos, servicio de app)/infra/envs/dev, /infra/envs/test, /infra/envs/prod — capas de entorno delgadas/vagrant — Vagrantfile más scripts de aprovisionamiento para replicar dependencias “reales”

El patrón importante es “entornos delgados, módulos gruesos”: los entornos principalmente seleccionan inputs (tamaños, contadores, nombres DNS), mientras que los módulos compartidos contienen las definiciones reales de recursos.

Branching y revisión que encaja con infraestructura

Un enfoque trunk-based simple funciona bien: ramas cortas de feature, merge vía pull request.

En la revisión, exige dos artefactos:

- Una explicación legible por humanos: qué cambia y por qué.

- Un plan legible por máquina: el CI ejecuta

terraform fmt, validate y produce un terraform plan para el PR.

Los revisores deberían poder responder “¿qué cambiará?” y “¿es seguro?” sin recrear nada localmente.

Promociona el mismo conjunto de módulos de dev → test → prod, manteniendo las diferencias explícitas y pequeñas:

- Dev puede usar tamaños de instancia más pequeños y menos réplicas.

- Test puede reflejar la topología de prod pero con menor capacidad.

- Prod activa configuraciones más estrictas (backups, multi-AZ, políticas de retención).

Evita copiar directorios enteros por entorno. Prefiere promover cambiando variables, no reescribiendo definiciones de recursos.

Versionado: código e infra se mueven juntos (o con contratos)

Cuando un cambio de app requiere nueva infraestructura (por ejemplo, una cola o una nueva configuración), publícalos en el mismo PR para que se revisen como una unidad.

Si la infraestructura se comparte entre muchos servicios, trata los módulos como productos: versiona (tags/releases) y documenta inputs/outputs como contrato. Así los equipos pueden actualizar intencionadamente en lugar de derivar a “lo último que funcionó”.

Estado, deriva y gestión segura de cambios

Comienza con una base repetible

Crea una app funcional desde el chat y conéctala a tu flujo de trabajo en Terraform.

La superpotencia de Terraform no es solo que pueda crear infraestructura—es que puede cambiarla con seguridad a lo largo del tiempo. Para eso necesita memoria de lo que construyó y de lo que cree que existe.

Por qué existe el estado (y por qué es sensible)

El estado de Terraform es un archivo (o datos almacenados) que mapea tu configuración a recursos reales: qué instancia de base de datos pertenece a qué aws_db_instance, cuál es su ID y qué ajustes se aplicaron por última vez.

Sin estado, Terraform tendría que adivinar qué existe volviendo a inspeccionar todo, lo cual es lento, poco fiable y a veces imposible. Con estado, Terraform puede calcular un plan: qué se añadirá, cambiará o destruirá.

Como el estado puede incluir identificadores de recursos—y a veces valores que preferirías no exponer—debe tratarse como una credencial. Si alguien puede leer o modificar el estado, puede influir en lo que Terraform cambia.

Deriva: cuando la realidad diverge del código

La deriva sucede cuando la infraestructura cambia fuera de Terraform: una edición en consola, un hotfix a las 2 a.m. o un proceso automatizado que modifica ajustes.

La deriva hace que los planes futuros sean sorprendentes: Terraform puede intentar “deshacer” el cambio manual o fallar porque las suposiciones ya no coinciden con la realidad.

Estado remoto, bloqueo y control de acceso

Los equipos suelen almacenar el estado de forma remota (en lugar de en un portátil) para que todos planifiquen y apliquen contra la misma fuente de verdad. Una buena configuración remota también soporta:

- Bloqueo: evita que dos personas (o trabajos de CI) apliquen al mismo tiempo y corrompan el estado.

- Control de acceso: limita quién puede leer el estado y quién puede escribir/aplicar cambios, típicamente alineado con menor privilegio.

Antipatrones a evitar

- Editar recursos a mano y esperar que Terraform “lo descubra” más tarde.

- Compartir archivos de estado por chat/email.

- Deshabilitar el bloqueo “solo para salir del paso” y luego depurar las consecuencias.

La entrega segura es, en su mayoría, aburrida: un estado, acceso controlado y cambios que pasan por planes revisables.

Módulos y reutilización: estandarizar sin crear un laberinto

Terraform se vuelve realmente poderoso cuando dejas de copiar los mismos bloques entre proyectos y empiezas a empaquetar patrones comunes en módulos.

Un módulo es un paquete reutilizable de código Terraform que toma entradas (por ejemplo, un rango CIDR para la VPC o el tamaño de instancia) y produce salidas (IDs de subred o un endpoint de base de datos). El beneficio es menos duplicación, menos configuraciones “snowflake” y entrega más rápida porque los equipos arrancan desde un bloque conocido.

Por qué modularizar definiciones de infraestructura

Sin módulos, el código de infraestructura tiende a derivar en variantes por copy/paste: un repo cambia reglas del security group, otro olvida un ajuste de cifrado, un tercero fija otra versión del proveedor.

Un módulo crea un único lugar para codificar una decisión y mejorarla con el tiempo. Las revisiones también se simplifican: en lugar de reauditar 200 líneas de networking cada vez, revisas la pequeña interfaz del módulo (entradas/salidas) y el módulo cambia cuando evoluciona.

Estandarizar patrones sin sobreajustar

Los buenos módulos estandarizan la forma de una solución dejando espacio para diferencias significativas.

Ejemplos de patrones que valen la pena modularizar:

- Networking: una VPC/VNet con subredes, ruteo, NAT y controles de seguridad básicos.

- Cómputo: un servicio que corre en un target estándar (ASG, ECS, despliegue Kubernetes), con logging y health checks integrados.

- Bases de datos: una DB gestionada con backups, cifrado, monitorización y un esquema de nombres/tags consistente.

Evita codificar todas las opciones posibles. Si un módulo necesita 40 entradas para ser usable, probablemente intenta servir demasiados casos. Prefiere valores por defecto sensatos y un conjunto pequeño de decisiones de política (cifrado activado, tags requeridos, familias de instancias aprobadas), dejando las salidas de emergencia raras y explícitas.

Evitar proliferación de módulos y propiedad poco clara

Los módulos pueden convertirse en un laberinto si todos publican versiones ligeramente distintas (“vpc-basic”, “vpc-basic2”, “vpc-new”). La proliferación suele ocurrir cuando no hay un propietario claro, disciplina de versionado ni guías sobre cuándo crear un nuevo módulo frente a mejorar uno existente.

Guardarraíles prácticos:

- Definir propiedad: un equipo/plataforma mantiene módulos centrales y revisa cambios.

- Documentar intención: un README breve con propósito, entradas/salidas y lo que el módulo deliberadamente no soporta.

- Proveer ejemplos: configuraciones mínimas funcionales para escenarios comunes, para que los equipos no adivinen.

- Versionar módulos: anclar versiones y publicar changelogs para que las actualizaciones sean previsibles.

Hecho bien, los módulos convierten a Terraform en un flujo de trabajo compartido: los equipos avanzan más rápido porque la “forma correcta” está empaquetada, es descubrible y repetible.

Conceptos básicos de seguridad: secretos, acceso y mínimo privilegio

Terraform y Vagrant hacen los entornos reproducibles—pero también hacen reproducibles los errores. Un token filtrado en un repo puede propagarse por portátiles, jobs de CI y cambios en producción.

Unas pocas prácticas simples evitan la mayoría de fallos comunes.

Mantén configuración y secretos en pistas separadas

Trata “qué construir” (configuración) y “cómo autenticar” (secretos) como preocupaciones distintas.

Las definiciones de infraestructura, los Vagrantfiles y los inputs de módulos deben describir recursos y ajustes—no contraseñas, claves API o certificados privados. En su lugar, extrae secretos en tiempo de ejecución desde un almacén probado (un servicio Vault, el gestor de secretos del proveedor cloud o el almacén de secretos del CI). Esto mantiene tu código revisable y tus valores sensibles auditables.

Mínimo privilegio para CI y humanos

Da a cada actor solo los permisos que necesita:

- CI debe estar acotado y temporal. Usa credenciales de corta vida cuando sea posible, restringe al CI a las cuentas/proyectos específicos que despliega y limita las acciones (plan vs apply).

- Los humanos deben tener roles separados. Un desarrollador que puede ejecutar

terraform plan no necesita automáticamente permiso para aplicar cambios en producción. Separa roles para que aprobación y ejecución no sean siempre la misma persona.

Evita incrustar credenciales en código, dotfiles locales que se copian por ahí o “llaves del equipo” compartidas. Los secretos compartidos anulan la rendición de cuentas.

Lista de verificación rápida antes de enviar

- Revisa los logs de CI y del proveedor cloud regularmente en busca de accesos inusuales.

- Rota claves/tokens según un calendario (y al salir personal inmediatamente).

- Limita quién puede aplicar cambios en producción; exige aprobaciones para entornos de alto riesgo.

Estos guardarraíles no frenan la entrega—reducen el radio de daño cuando algo sale mal.

Integración CI/CD: hacer cambios predecibles y revisables

Reduce el tiempo hasta el primer commit

Llega al primer commit más rápido y luego añade módulos de Terraform y etapas de CI.

CI/CD es donde Terraform deja de ser “algo que una persona ejecuta” y se convierte en un flujo de equipo: cada cambio es visible, revisado y aplicado de la misma forma cada vez.

Una línea base práctica son tres pasos, conectados a tu PR y aprobaciones de despliegue:

- Format + validate (cada push/PR): ejecuta

terraform fmt -check y terraform validate para captar errores obvios temprano.

- Plan en pull requests: genera un

terraform plan y publica la salida en el PR (como artefacto o comentario). Los revisores deben poder responder: ¿Qué cambiará? ¿Dónde? ¿Por qué?

- Apply solo con aprobación: tras merge (o mediante un trigger manual), ejecuta

terraform apply usando la misma revisión de código que generó el plan.

La clave es la separación: los PRs producen evidencia (plans) y las aprobaciones autorizan el cambio (applies).

Vagrant para reproducibilidad tipo CI (localmente)

Vagrant no reemplaza al CI, pero puede hacer que las pruebas locales se sientan de calidad CI. Cuando un informe de bug dice “funciona en mi máquina”, un Vagrantfile compartido permite a cualquiera arrancar el mismo SO, paquetes y versiones de servicios para reproducirlo.

Eso es especialmente útil para:

- Verificar el comportamiento de la app contra una distro Linux específica o una versión de dependencia

- Reproducir rarezas de red o sistema de ficheros similares a producción

- Ejecutar smoke tests en un entorno limpio antes de abrir un PR

Dónde encaja Koder.ai (sin cambiar tus fundamentos)

Si tu equipo estandariza flujos de entrega, herramientas como Terraform y Vagrant funcionan mejor cuando se combinan con andamiaje de aplicación consistente y pasos de release repetibles.

Koder.ai puede ayudar como plataforma de generación inicial: los equipos pueden crear una base funcional de web/backend/móvil desde chat, luego exportar el código fuente y conectarlo al mismo flujo basado en Git descrito arriba (incluyendo módulos Terraform y puertas de plan/apply en CI). No reemplaza a Terraform o Vagrant; reduce el tiempo hasta el primer commit manteniendo explícitas y revisables tus prácticas de infraestructura y entorno.

Guardarraíles: hacer que la vía segura sea la vía fácil

Para evitar que la automatización se convierta en automatización accidental:

- Gates de aprobación manual: exige sign-off humano para applies en producción.

- Targeting de entornos: aplica workspaces/cuentas separadas (dev/stage/prod) para que un cambio de staging no “se cuele” en prod.

- Rutas claras de rollback: prefiere cambios reversibles cuando sea posible y documenta qué significa “rollback” (reaplicar un commit anterior, restaurar snapshots o reemplazar recursos).

Con estos guardarraíles, Terraform y Vagrant respaldan el mismo objetivo: cambios que puedas explicar, repetir y en los que confiar.

Peligros, compensaciones y una lista de adopción simple

Incluso las mejores herramientas crean problemas nuevos si se tratan como “configuradas y olvidadas”. Terraform y Vagrant funcionan mejor cuando mantienes el alcance claro, aplicas algunos guardarraíles y resistes modelar hasta el último detalle.

Modos de fallo comunes a vigilar

Deriva de larga duración: cambios hechos “solo esta vez” en la consola cloud pueden divergir silenciosamente de Terraform. Meses después, el siguiente apply es arriesgado porque Terraform ya no describe la realidad.

Módulos demasiado complejos: los módulos ayudan a reutilizar, pero pueden convertirse en un laberinto—docenas de variables, módulos anidados y defaults “mágicos” que solo una persona entiende. El resultado es entrega más lenta.

VMs locales lentas: las boxes de Vagrant pueden engordar con el tiempo (imágenes grandes, muchos servicios, aprovisionamiento lento). Los desarrolladores empiezan a saltarse la VM y el “entorno reproducible” se vuelve opcional—hasta que algo falla en producción.

Compensaciones y guía para decidir

Mantén Vagrant cuando necesites un entorno a nivel de SO que coincida con el comportamiento de producción (servicios del sistema, redes, diferencias del filesystem) y a tu equipo le aporte un baseline conocido.

Cámbiate a contenedores cuando tu app funcione bien en Docker, quieras arranques más rápidos y no necesites el límite del kernel de una VM. Los contenedores suelen reducir el problema de “mi VM está lenta”.

Usa ambos cuando necesites una VM para emular el host (o ejecutar infraestructura soporte) pero ejecutar la app en contenedores dentro de esa VM. Esto equilibra realismo y rapidez.

Próximos pasos: lista simple de adopción

- Define propiedad: quién revisa cambios Terraform y quién mantiene imágenes Vagrant.

- Establece una política de “no cambios manuales” (o documenta excepciones).

- Empieza con 1–2 módulos claros y fáciles de entender; documenta entradas/salidas.

- Mantén los entornos de desarrollo ligeros: mide el tiempo de aprovisionamiento y elimina servicios innecesarios.

- Añade revisión y automatización: plan en CI, apply mediante workflow controlado.

- Escribe el flujo de trabajo del equipo en un solo lugar y mantenlo actualizado.

Suggested links: /blog/terraform-workflow-checklist, /docs, /pricing