2025년 11월 11일·7분

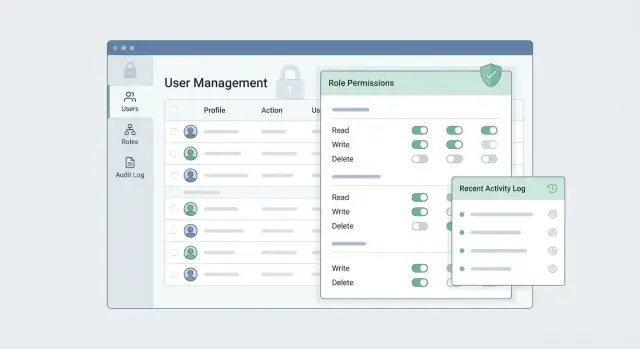

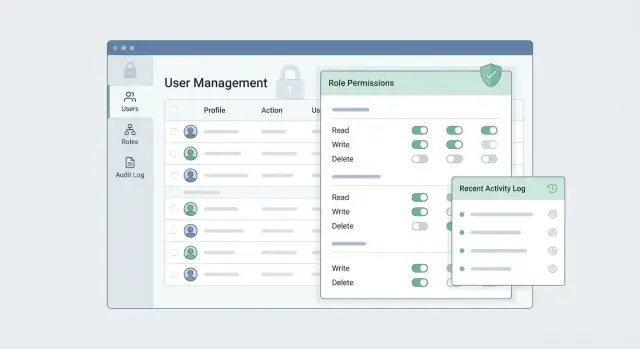

내부 도구 권한을 관리하는 웹앱 구축 방법

역할, 승인, 감사 로그, 안전한 운영을 갖춘 내부 도구 접근 관리를 설계하고 구축하는 단계별 가이드입니다.

역할, 승인, 감사 로그, 안전한 운영을 갖춘 내부 도구 접근 관리를 설계하고 구축하는 단계별 가이드입니다.

RBAC 역할과 권한을 선택하거나 화면 설계를 시작하기 전에, 조직에서 “내부 도구 권한”이 구체적으로 무엇을 뜻하는지 정의하세요. 어떤 팀에게는 단순히 “누가 어떤 앱에 접근하는가”일 수 있고, 다른 팀에게는 각 도구 내부의 세부 동작, 일시적 권한 상승, 감사 증거까지 포함될 수 있습니다.

사람들이 실제로 하는 일을 반영하는 동사로 제어할 정확한 작업을 적어두세요:

이 목록이 접근 관리 웹앱의 기준이 됩니다: 무엇을 저장하고, 무엇을 승인하며, 무엇을 감사할지 결정합니다.

내부 시스템과 도구를 인벤토리로 만들어보세요: SaaS 앱, 내부 관리 패널, 데이터 웨어하우스, 공유 폴더, CI/CD, 그리고 ‘섀도우 어드민’ 스프레드시트까지. 각 항목에 대해 권한이 어디서 시행되는지 기록하세요:

시행이 “프로세스에 의한” 경우, 그건 제거하거나 명시적으로 받아들이지 않는 한 위험으로 간주해야 합니다.

의사결정자와 운영자를 식별하세요: IT, 보안/컴플라이언스, 팀 리드, 그리고 접근을 요청하는 엔드 유저. 측정 가능한 성공 지표에 합의하세요:

범위를 제대로 잡으면 운영하기에는 너무 복잡하거나, 최소 권한을 보호하기에는 너무 단순한 권한 시스템을 만드는 일을 피할 수 있습니다.

권한 모델은 권한 시스템의 ‘형태’입니다. 초기에 잘 설계하면 UI, 승인, 감사, 시행이 훨씬 단순해집니다.

대부분 내부 도구는 **역할 기반 접근 제어(RBAC)**로 시작할 수 있습니다:

RBAC는 설명하고 리뷰하기 가장 쉽습니다. 자주 발생하는 ‘특수 사례’ 요청이 보이면 오버라이드를 추가하세요. 역할 수가 폭발적으로 늘어날 경우(예: 지역별 접근) 일관된 규칙이 있다면 ABAC로 옮기세요.

역할을 설계할 때 기본값을 최소한으로 하고 권한은 명시적으로 부여되도록 하세요:

권한을 두 수준에서 정의하세요:

이렇게 하면 한 도구의 필요가 다른 모든 도구의 동일한 역할 구조를 강요하지 않습니다.

예외는 불가피하므로 명시적으로 만드세요:

예외가 빈번해지면 역할을 조정하거나 정책 규칙을 도입할 신호입니다—‘한 번의 예외’가 영구적이고 검토되지 않는 권한으로 변하지 않게 하세요.

권한 앱의 성패는 데이터 모델에 달려 있습니다. “누가 무엇에, 왜 접근했는가?”를 빠르고 일관되게 답할 수 없다면, 다른 모든 기능(승인, 감사, UI)은 취약해집니다.

현실 세계 개념에 깔끔하게 대응하는 작은 테이블/컬렉션 집합으로 시작하세요:

export_invoices 같은 세분화된 권한)역할은 맥락 없이 전역에 떠다니지 않아야 합니다. 대부분 내부 환경에서는 역할이 도구 내에서만 의미가 있습니다(예: Jira의 ‘Admin’과 AWS의 ‘Admin’은 다름).

다대다 관계가 많을 것을 기대하세요:

팀 기반 상속을 지원한다면 사전 규칙을 정하세요: 유효 권한 = 직접 사용자 할당 + 팀 할당, 충돌 처리(예: 거부가 허용보다 우선) 명확히.

시간 경과에 따른 변경을 설명하는 필드를 추가하세요:

created_by(누가 부여했는가)expires_at(일시적 접근)disabled_at(히스토리를 잃지 않는 소프트 비활성화)이 필드들은 “지난 화요일에 이 접근이 유효했는가?” 같은 질문에 답하는 데 필수적입니다.

가장 빈번한 쿼리는 보통: “사용자 X가 도구 Z에서 권한 Y를 가지고 있는가?”입니다. (user_id, tool_id)로 할당을 인덱싱하고, 결정이 즉각적이어야 한다면 “유효 권한”을 미리 계산하세요. 쓰기 경로는 단순하게 두고, 읽기 경로(정책 시행 의존)는 최적화하세요.

인증은 사용자가 누구인지 증명하는 방법입니다. 내부 권한 앱에서 목표는 직원들이 쉽게 로그인하면서도 관리자 행동은 강하게 보호하는 것입니다.

일반적으로 세 가지 옵션이 있습니다:

여러 방법을 지원한다면 하나를 기본으로 정하고 다른 방법은 명시적 예외로 두세요—그렇지 않으면 계정 생성 방식이 관리자가 예측하기 어려워집니다.

대부분 현대적 통합은 OIDC를 사용하고, 많은 기업은 여전히 SAML을 요구합니다.

프로토콜에 관계없이 IdP로부터 무엇을 신뢰할지 결정하세요:

세션 규칙을 사전에 정의하세요:

IdP가 로그인 시 MFA를 강제하더라도, 권한 부여, 승인 규칙 변경, 감사 로그 내보내기 같은 고영향 행동에는 **단계 상승 인증(step-up)**을 추가하세요. 실무적으로는 “최근에 MFA를 수행했는가”를 재확인하거나 작업 완료 전에 재인증을 요구하면 됩니다.

권한 앱의 성공 여부는 사람들이 필요로 하는 접근을 만들어낼 수 있으면서도 눈에 보이지 않는 위험을 만들지 않는지에 달려 있습니다. 명확한 요청/승인 워크플로우는 접근을 일관성 있게 하고, 나중에 리뷰하고 감사하기 쉽게 합니다.

단순하고 반복 가능한 경로로 시작하세요:

요청을 구조화하세요: ‘관리자 권한을 주세요’ 같은 자유 서식을 피하고 사전에 정의된 역할/권한 번들을 선택하고 간단한 근거 입력을 강제하세요.

승인 규칙을 사전에 정의해 논쟁이 생기지 않게 하세요:

표준 접근에는 ‘매니저 + 앱 소유자’를, 특권 역할에는 보안을 추가하는 식으로 정책을 구성하세요.

기본적으로 기간 기반 접근(예: 7–30일)을 적용하고, ‘명시적 철회 시까지’는 안정적인 역할의 소수 목록에만 허용하세요. 부여 워크플로우가 제거 일정도 예약하고 만료 전에 사용자에게 통지하게 하세요.

사건 대응을 위한 긴급 경로를 지원하되 안전장치를 추가하세요:

이렇게 하면 빠른 접근이 보이지 않는 접근으로 이어지지 않습니다.

관리자 대시보드는 한 번의 클릭으로 급여 데이터에 접근 권한을 주거나 프로덕션 권한을 회수할 수 있는 곳입니다. 좋은 UX는 모든 권한 변경을 고위험 편집으로 취급합니다: 명확하고, 되돌릴 수 있으며, 검토하기 쉽게 만드세요.

관리자가 생각하는 구조에 맞춘 네비게이션을 사용하세요:

이 레이아웃은 ‘어디로 가야 하지?’ 오류를 줄이고 잘못된 곳에서 잘못된 변경을 하는 일을 어렵게 만듭니다.

권한 이름은 먼저 사람에게 이해되는 문장, 그다음 기술적 세부로 표현하세요. 예:

역할의 영향 요약을 짧게 보여주세요(예: “12개 리소스에 접근, 그중 프로덕션 포함”)과 전체 상세로 연결하세요.

마찰을 의도적으로 사용하세요:

관리자는 속도가 필요하지만 안전을 포기하지 않아야 합니다. 사용자, 역할, 요청, 감사 항목을 나열하는 곳마다 검색, 필터(앱, 역할, 부서, 상태), 페이지네이션을 포함하세요. 필터 상태를 URL에 유지해 페이지를 공유 가능하고 반복 가능하게 만드세요.

시행 레이어는 권한 모델이 현실이 되는 곳입니다. 지루하고 일관되며 우회하기 어렵게 설계하세요.

한 가지 질문에 답하는 단일 함수(또는 작은 모듈)를 만드세요: “사용자 X가 리소스 Z에서 동작 Y를 할 수 있는가?” 모든 UI 게이트, API 핸들러, 백그라운드 작업, 관리자 도구가 이를 호출해야 합니다.

이렇게 하면 시간이 지나며 구현이 어긋나는 것을 방지할 수 있습니다. 입력은 명시적(user id, action, resource type/id, context)이고 출력은 엄격하게(허용/거부 + 감사 이유) 유지하세요.

버튼 숨기기는 보안이 아닙니다. 서버에서 권한을 강제하세요:

좋은 패턴은 주체(리소스)를 로드하고 권한 검사 함수를 호출하며, 결정이 ‘거부’면 닫힌 실패(403)를 반환하는 미들웨어입니다.

권한 결정 캐시는 성능을 높이지만 역할 변경 후 접근이 살아 있을 수 있습니다. 역할 정의나 정책 규칙처럼 느리게 변하는 입력을 캐시하고, 결정 캐시는 단기간 유지하세요. 역할 업데이트, 사용자 역할 변경, 디프로비저닝 같은 이벤트에서 캐시를 무효화하세요. 사용자별 결정을 캐시해야 한다면, 사용자에게 “권한 버전” 카운터를 두고 변경 시 증가시키세요.

피해야 할 것들:

isEmployee=true 같은 조건으로 모든 권한 부여구체적인 참조 구현 패턴을 문서화하고 엔지니어링 런북(/docs/authorization 등)에서 링크해 새 엔드포인트가 동일한 시행 경로를 따르게 하세요.

감사 로그는 권한에 대한 ‘영수증 시스템’입니다. 누군가 “Alex가 급여에 왜 접근하나?”라고 묻는다면 수 분 내에 답을 줄 수 있어야 합니다—채팅을 뒤지거나 추측할 필요 없이.

모든 권한 변경에 대해 누가, 무엇을, 언제, 왜를 기록하세요. “왜”는 자유 텍스트만이 아니라 정당화한 워크플로와 연결되어야 합니다.

최소한 기록할 것:

Finance-Read → Finance-Admin)일관된 이벤트 스키마를 사용해 보고가 신뢰 가능하게 하세요.

모든 조회를 기록할 필요는 없지만, 고위험 데이터 접근(급여, 고객 PII 내보내기, API 키 조회, 대량 다운로드 등)은 기록해야 합니다.

실무 권장:

관리자가 실제로 쓰는 기본 보고를 제공하세요: “사람별 권한”, “누가 X에 접근 가능한가”, “지난 30일간 변경”. 감사용으로 CSV/JSON 내보내기를 허용하되 내보내기를 민감 작업으로 취급하세요:

보존 기간을 사전에 정의하세요(예: 규제에 따라 1–7년). 역할 분리를 구현하세요:

관리자 UI에 전용 “Audit” 영역을 추가하면 /admin에서 경고와 함께 검색 우선 디자인으로 연결하세요.

사람이 입사·이동·휴직·퇴사할 때 권한은 쉽게 흐려집니다. 견고한 접근 관리 앱은 사용자 수명주기를 일급 기능으로 다뤄야 합니다.

정체성의 진실 소스(인사 시스템, IdP(Okta, Azure AD, Google) 또는 둘 다)를 명확히 하세요. 앱은 다음을 할 수 있어야 합니다:

IdP가 SCIM을 지원하면 사용하세요. SCIM은 사용자, 그룹, 상태 변경을 자동 동기화해 수동 작업을 줄이고 ‘고스트 사용자’를 방지합니다. SCIM이 없다면 주기적 가져오기(API 또는 CSV)를 예약하고 예외를 소유자가 검토하도록 하세요.

팀 이동은 권한이 흔들리는 곳입니다. ‘팀’을 관리되는 속성(인사/IdP에서 동기화)으로 모델링하고, 역할 할당을 파생 규칙으로 처리하세요(예: “부서=Finance이면 Finance Analyst 역할 부여”).

누군가 팀을 옮기면 앱은:

오프보딩은 접근을 빠르고 예측 가능하게 회수해야 합니다. IdP에서 트리거(사용자 비활성화)되고 앱은 즉시:

앱이 하위 도구로 접근을 프로비저닝했다면 제거 작업을 큐에 넣고 실패를 관리자 대시보드에 표시해 남아 있는 권한이 없게 하세요.

권한 앱은 많은 내부 시스템에 접근 권한을 부여할 수 있기 때문에 매력적인 공격 대상입니다. 보안은 단일 기능이 아니라 일련의 작은 일관된 통제입니다.

모든 폼 필드, 쿼리 파라미터, API 페이로드를 신뢰하지 마세요:

UI에서 안전한 기본을 설정하세요: “무접근”을 미리 선택하고 고영향 변경에 대해 명시적 확인을 요구하세요.

UI는 실수를 줄이지만 보안 경계가 될 수 없습니다. 권한을 변경하거나 민감 데이터를 노출하는 엔드포인트는 서버 측 권한 검사를 반드시 해야 합니다:

이는 표준 엔지니어링 규칙으로 취급하세요: 민감한 엔드포인트는 권한 검사와 감사 이벤트 없이는 배포하지 마세요.

관리자 엔드포인트와 인증 흐름은 무차별 공격과 자동화의 타깃입니다:

가능하면 위험한 동작에는 단계 상승 검증(재인증 또는 추가 승인)을 요구하세요.

SSO 클라이언트 시크릿, API 토큰 같은 비밀은 소스 코드나 설정 파일에 두지 말고 전용 시크릿 매니저에 보관하세요:

정기적으로 다음을 점검하세요:

이 점검들은 저비용으로 가장 흔한 실패 요인을 잡아냅니다.

권한 버그는 대개 “앱이 깨졌다”가 아니라 “잘못된 사람이 잘못된 일을 할 수 있다” 문제입니다. 권한 규칙을 비즈니스 로직으로 취급하고 명확한 입력과 기대 결과를 가진 테스트를 작성하세요.

권한 평가기(허용/거부를 결정하는 함수)를 단위 테스트하세요. 시나리오처럼 읽기 쉽게 이름을 붙입니다:

작은 사례 표(user state, role, resource, action → expected decision)를 두면 새 규칙 추가 시 테스트를 크게 바꿀 필요가 없습니다.

유닛 테스트로는 컨트롤러가 권한 검사를 호출하는 등 연결 실수를 잡을 수 없습니다. 다음 흐름에 대한 통합 테스트를 추가하세요:

이 테스트는 UI가 사용하는 동일한 엔드포인트를 호출해 API 응답과 DB 변경을 검증해야 합니다.

역할, 팀, 도구, 예제 사용자(직원, 계약직, 관리자)의 안정적 픽스처를 만드세요. 버전 관리하고 테스트 스위트 간 공유해 모두가 동일한 의미의 ‘Finance Admin’이나 ‘Support Read-Only’를 사용하게 하세요.

권한 관련 변경 시 가벼운 체크리스트를 만드세요: 새 역할 도입, 기본 역할 변경, 할당을 건드리는 마이그레이션, 관리자 화면의 UI 변경 등. 가능하면 체크리스트를 릴리스 프로세스(/blog/release-checklist 같은 곳)와 연결하세요.

권한 시스템은 한 번 구축하고 잊을 수 없습니다. 진짜 시험은 출시 후 시작됩니다: 새 팀 온보딩, 도구 변경, 긴급 접근 요구가 최악의 시점에 발생합니다. 운영을 제품의 일부로 다루세요.

dev, staging, production을 분리하세요—특히 데이터 면에서. 스테이징은 프로덕션 설정을 반영해야(SSO 설정, 정책 토글, 기능 플래그) 하지만 별도의 아이덴티티 그룹과 비민감 테스트 계정을 사용하세요.

권한중심 앱에서는 또한 분리하세요:

기본(가동시간, 지연)에 더해 권한 관련 신호를 모니터링하세요:

알림은 조치 가능해야 합니다: 사용자, 도구, 평가된 역할/정책, 요청 ID, 관리자 UI의 관련 감사 이벤트 링크 포함.

일반적 비상사태에 대한 짧은 런북을 작성하세요:

런북을 리포지토리와 운영 위키에 두고 연습 중 검증하세요.

새 내부 앱으로 이를 구현한다면, 가장 큰 위험은 스캐폴딩(인증 흐름, 관리자 UI, 감사 테이블, 요청 화면)에 몇 달을 낭비하고 실제 팀에서 모델을 검증하지 못하는 것입니다. 실무적 접근은 최소 기능 버전을 빠르게 출시하고 정책, 로깅, 자동화로 강화하는 것입니다.

하나의 실용적 방법은 Koder.ai 같은 도구로 초기 관리자 대시보드, 요청/승인 흐름, CRUD 데이터 모델을 빠르게 생성한 뒤 표준 검토 및 배포 파이프라인으로 옮기는 것입니다. 일반적으로 웹은 React, 백엔드는 Go + PostgreSQL 같은 스택을 기반으로 하며 소스 코드 내보내기를 지원합니다. 필요가 커지면 스냅샷/롤백, 계획 모드 같은 기능으로 권한 규칙을 더 안전하게 반복할 수 있습니다.

역할 설계의 기반을 명확히 하고 싶다면 /blog/role-based-access-control-basics를 참고하세요. 패키징 및 롤아웃 옵션은 /pricing을 확인하세요.

권한은 사람들이 실제로 수행하는 동사를 사용해 제어하려는 구체적 작업입니다. 예: 보기(view), 수정(edit), 관리(admin), 내보내기(export).

실무적으로는 각 도구와 환경(예: 프로덕션 vs 스테이징)에 대해 제어해야 할 동작을 목록화하고, 검토와 감사가 가능하도록 이름을 표준화하는 것으로 시작하세요.

접근이 중요한 모든 시스템을 목록화하세요 — SaaS 애플리케이션, 내부 관리 패널, 데이터 웨어하우스, CI/CD, 공유 폴더, 그리고 ‘섀도우 어드민’ 스프레드시트까지.

각 도구에 대해 권한이 어디서 시행되는지 기록하세요:

'프로세스에 의한 시행'이 있다면 그건 제거하거나 명시적으로 위험으로 수용해야 합니다.

속도와 안전성 모두를 반영하는 지표를 추적하세요:

이 지표들은 시스템이 실제로 운영을 개선하고 위험을 줄이는지 판단하게 해줍니다.

가장 단순한 모델에서 시작해 현실을 버틸 수 있어야 합니다:

감사와 검토에서 이해하기 쉬운 가장 단순한 모델을 선택하세요.

기본을 최소 권한으로 설정하고 명시적으로 권한을 부여하도록 설계하세요:

설명이 쉽고 검토가 용이할 때 최소 권한 모델이 잘 작동합니다.

조직 전체 권한(사용자 관리, 감사 로그 보기, 접근 승인 등)과 도구별 권한(예: 배포, 구성 수정, 비밀 보기)을 구분하세요.

이렇게 하면 한 도구의 복잡성이 다른 모든 도구의 역할 구조를 강제하는 것을 피할 수 있습니다.

최소로 다음 엔터티들을 모델링하세요:

또한 created_by, expires_at, disabled_at 같은 수명주기 필드를 추가해 “지난 화요일에 이 접근이 유효했는가?” 같은 과거 질의에 답할 수 있도록 하세요.

내부 앱에는 SSO를 권장합니다. 일반적으로:

IdP에서 신뢰할 것인지(정체성만 vs 그룹 정보 포함)를 미리 정하세요. 그룹을 신뢰하면 기본 역할을 자동 부여할 수 있습니다.

구조화된 흐름: 요청 → 결정 → 부여 → 통지 → 감사 를 사용하세요.

요청은 미리 정의된 역할/번들 선택을 강제하고 간단한 비즈니스 근거를 요구하세요. 승인 규칙 예:

접근은 기본적으로 기간 제한하여 자동 만료되게 하세요.

감사 로그는 변경의 영수증입니다. 최소한 다음을 기록하세요:

민감한 읽기(예: 급여, PII 내보내기)는 이벤트로 기록하되 전체 페이로드가 로그에 남지 않게 주의하세요. 로그 열람 권한은 제한하고, 보존 기간(예: 1–7년)을 미리 정하세요.