১১ নভে, ২০২৫·8 মিনিট

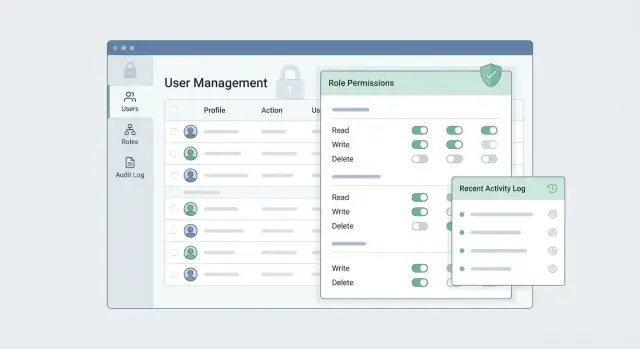

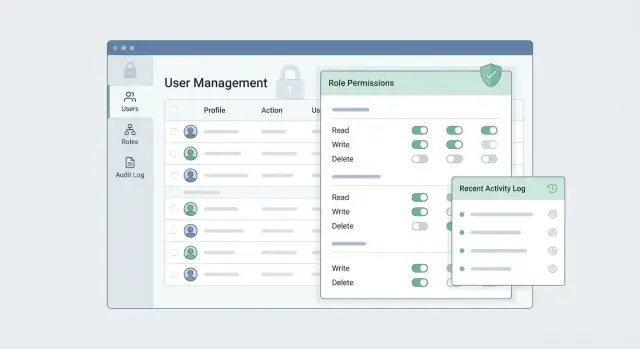

অভ্যন্তরীণ টুল অনুমতি পরিচালনার জন্য ওয়েব অ্যাপ কীভাবে তৈরি করবেন

ধাপে ধাপে নির্দেশনা: কীভাবে একটি ওয়েব অ্যাপ ডিজাইন এবং তৈরি করবেন যা অভ্যন্তরীণ টুল অ্যাক্সেস রোল, অনুমোদন, অডিট লগ এবং নিরাপদ অপারেশনের মাধ্যমে ম্যানেজ করে।

ধাপে ধাপে নির্দেশনা: কীভাবে একটি ওয়েব অ্যাপ ডিজাইন এবং তৈরি করবেন যা অভ্যন্তরীণ টুল অ্যাক্সেস রোল, অনুমোদন, অডিট লগ এবং নিরাপদ অপারেশনের মাধ্যমে ম্যানেজ করে।

কোনো RBAC রোল ও অনুরোধ স্ক্রিন ডিজাইন করার আগে আপনার সংস্থায় “অভ্যন্তরীণ টুল অনুমতি” কী বোঝায় সেটা নির্দিষ্ট করুন। কিছু টিমের ক্ষেত্রে এটি শুধু “কে কোন অ্যাপে অ্যাক্সেস পায়”; অন্যদের ক্ষেত্রে এতে প্রতিটি টুলের ভিতরের সূক্ষ্ম-গ্রেইনড অ্যাকশন, অস্থায়ী উত্তোলন, এবং অডিট প্রমাণাদি অন্তর্ভুক্ত থাকতে পারে।

কর্মীরা কীভাবে কাজ করে সেই ক্রিয়াপদ ব্যবহার করে আপনি যে সুনির্দিষ্ট অ্যাকশনগুলো নিয়ন্ত্রণ করতে চান সেগুলো লিখে রাখুন:

এই তালিকা আপনার অ্যাক্সেস ম্যানেজমেন্ট ওয়েব অ্যাপের বেসলাইন হবে: এটি নির্ধারণ করবে কি স্টোর করবেন, কি অনুমোদন করবেন, এবং কি অডিট করবেন।

অভ্যন্তরীণ সিস্টেম ও টুলগুলোর ইনভেন্টরি করুন: SaaS অ্যাপ, অভ্যন্তরীণ অ্যাডমিন প্যানেল, ডেটা ওয়্যারহাউস, শেয়ার করা ফোল্ডার, CI/CD, এবং যে কোন “শ্যাডো অ্যাডমিন” স্প্রেডশিট। প্রত্যেকটির জন্য নোট করুন অনুমতি কোথায় জোর দেওয়া হয়:

যদি জোর দেওয়া হয় “by process” হিসেবে, সেটা একটি ঝুঁকি যা আপনাকে সরিয়ে ফেলতে হবে বা স্পষ্টভাবে গ্রহণ করতে হবে।

ডিসিশন-মেকার এবং অপারেটর চিহ্নিত করুন: IT, সিকিউরিটি/কমপ্লায়েন্স, টিম লিড, এবং যে এন্ড ইউজাররা অ্যাক্সেস অনুরোধ করে। এমন সাফল্যের মেট্রিকগুলোতে একমত হন যা আপনি পরিমাপ করতে পারবেন:

স্কোপ যদি সঠিকভাবে করা হয় তবে আপনি এমন একটি অনুমতি সিস্টেম তৈরি করা থেকে বিরত থাকবেন যা পরিচালনা করার জন্য অত্যন্ত জটিল বা যে সিস্টেমটি অত্যন্ত সরল যা least privilege রক্ষা করতে ব্যর্থ।

আপনার অথরাইজেশন মডেল হল অনুমতি সিস্টেমের “আকৃতি”। এটা আগে থেকেই সঠিক হলে বাকি সবকিছু — UI, অনুমোদন, অডিট, এবং জোরদারকরণ — সহজ থাকে।

অধিকাংশ অভ্যন্তরীণ টুল RBAC দিয়ে শুরু করতে পারে:

RBAC বোঝাতে এবং রিভিউ করতে সহজ। যখন আপনি ঘন ঘন “স্পেশাল কেস” অনুরোধ দেখতে শুরু করেন তখনই ওভাররাইড যোগ করুন। যখন নিয়মগুলো consistent হয়ে যায় এবং রোলের সংখ্যা বিস্ফোরিত হবে এমন পরিস্থিতি দেখা দেয় তখন ABAC-এর দিকে যান (উদাহরণ: “কেবল তাদের অঞ্চলের জন্য টুল X অ্যাক্সেস করতে পারবে”)।

রোল ডিজাইন করুন যাতে ডিফল্ট ন্যূনতম অ্যাক্সেস হয় এবং বিশেষভাবে অ্যাসাইনমেন্ট করে প্রিভিলেজ অর্জন করা হয়:

অনুমতিগুলি দুই স্তরে সংজ্ঞায়িত করুন:

এতে একটি টুলের চাহিদা অন্য সব টুলকে একই রোল স্ট্রাকচারে বাধ্য করে দেবে না।

এক্সসেপশন অনিবার্য; সেগুলো স্পষ্ট রাখুন:

যদি এক্সসেপশনগুলি সাধারণ হয়ে যায়, তা হলো একটি সংকেত যে রোল ঠিক করতে হবে বা পলিসি নিয়ম যোগ করতে হবে—কিন্তু “ওয়ান-অফ” গুলোকে স্থায়ী, অরিভিউড প্রিভিলেজে পরিণত করতে দেবেন না।

একটি অনুমতি অ্যাপ তার ডেটা মডেলের ওপরই টিকে বা পড়ে। যদি আপনি দ্রুত ও ধারাবাহিকভাবে “কার কাছে কী অ্যাক্সেস আছে এবং কেন?” উত্তর দিতে না পারেন, তাহলে বাকি প্রতিটি ফিচার (অনুমোদন, অডিট, UI) ভঙ্গুর হয়ে যাবে।

একটি ছোট সেট টেবিল/কলেকশন দিয়ে শুরু করুন যা বাস্তব-বিশ্ব কনসেপ্টগুলোর সঙ্গে পরিষ্কারভাবে ম্যাপ হয়:

export_invoices)রোলগুলো সাধারণত কন্টেক্সট ছাড়া “ভাসবে” না। বেশিরভাগ অভ্যন্তরীণ পরিবেশে, একটি রোল একটি টুলের মধ্যে অর্থপূর্ণ (উদাহরণ: Jira-তে “Admin” বনাম AWS-এ “Admin”)।

অনুমান করুন বহু-টু-মহ সম্পর্ক থাকবে:

যদি আপনি টিম-ভিত্তিক ইনহেরিটেন্স সাপোর্ট করেন, নিয়ম আগে থেকেই নির্ধারণ করুন: effective access = সরাসরি user assignments পাশাপাশি team assignments, এবং কনফ্লিক্ট হ্যান্ডলিং স্পষ্ট রাখুন (উদাহরণ: “deny beats allow” যদি আপনি denies মডেল করেন)।

সময় অনুযায়ী পরিবর্তন ব্যাখ্যা করা ক্ষেত্রগুলো যোগ করুন:

created_by (কে দিয়েছে)expires_at (অস্থায়ী অ্যাক্সেস)disabled_at (ইতিহাস না হারিয়ে সফট-ডিসেবল)এই ফিল্ডগুলো আপনাকে সাহায্য করবে উত্তর দিতে “এই অ্যাক্সেস গত মঙ্গলবার বৈধ ছিল কি না?”—যা তদন্ত এবং কমপ্লায়েন্সের জন্য অত্যন্ত গুরুত্বপূর্ণ।

আপনার সবচেয়ে হট কুয়েরি সাধারণত: “ব্যবহারকারী X-এর কি অনুমতি Y টুল Z-এ আছে?”। Assignments-গুলোকে (user_id, tool_id) দ্বারা ইনডেক্স করুন, এবং যদি চেকগুলোকে তাৎক্ষণিক হতে হয় তবে “effective permissions” প্রি-কম্পিউট করুন। লেখার পথগুলো সাদাসিধে রাখুন, কিন্তু পড়ার পথগুলো অপ্টিমাইজ করুন যেখানে এনফোর্সমেন্ট তাদের ওপর নির্ভর করে।

প্রমাণীকরণ হলো মানুষরা কিভাবে প্রমাণ করে তারা কে। একটি অভ্যন্তরীণ অনুমতি অ্যাপের জন্য লক্ষ্য হলো কর্মীদের জন্য সাইন-ইন সহজ করা, একই সময়ে অ্যাডমিন ক্রিয়াসমূহকে দৃঢ়ভাবে সুরক্ষিত রাখা।

সাধারণত তিনটি অপশন থাকে:

যদি আপনি একাধিক পদ্ধতি সমর্থন করেন, একটি ডিফল্ট বেছে নিন এবং অন্যগুলো স্পষ্ট এক্সসেপশন হিসেবে রাখুন—নাহলে অ্যাডমিনরা ভবিষ্যতে বোঝা কঠিন হবে কিভাবে অ্যাকাউন্ট তৈরি হচ্ছে।

অধিকাংশ আধুনিক ইন্টিগ্রেশন OIDC ব্যবহার করে; অনেক এন্টারপ্রাইজ এখনও SAML চায়।

প্রোটোকল যাই হোক, সিদ্ধান্ত নিন IdP থেকে আপনি কী বিশ্বাস করবেন:

সেশন নিয়ম আগে থেকেই সংজ্ঞায়িত করুন:

IdP যদি লগইনে MFA জোর দেয় তবুও উচ্চ-প্রভাবযুক্ত কাজগুলোর জন্য স্টেপ-আপ অথেনটিকেশন যোগ করুন, যেমন অ্যাডমিন অধিকার প্রদান, অনুমোদন নিয়ম পরিবর্তন, বা অডিট লগ এক্সপোর্ট করা। ব্যবহারিকভাবে, অর্থ হল কাজটি সম্পন্ন করার আগে “MFA সম্প্রতি করা হয়েছে” চেক করা (বা রি-অথ জোর করা)।

একটি অনুমতি অ্যাপ এক জিনিসেই সফল বা ব্যর্থ হয়: মানুষরা কি তাদের প্রয়োজনীয় অ্যাক্সেস পেতে পারে নাকি না, সেটি কি নিরব ঝুঁকি সৃষ্টি করে। একটি পরিষ্কার রিকুয়েস্ট ও অনুমোদন ওয়ার্কফ্লো অ্যাক্সেসকে ধারাবাহিক, রিভিউযোগ্য এবং পরে অডিটযোগ্য রাখে।

সহজ, পুনরাবৃত্তি যোগ্য পথ দিয়ে শুরু করুন:

রিকুয়েস্টগুলো কাঠামোবদ্ধ রাখুন: “দয়া করে আমাকে অ্যাডমিন দেন” মত ফ্রি-টেক্সট এড়িয়ে চলুন। এর পরিবর্তে পূর্বনির্ধারিত রোল বা পারমিশন বান্ডল নির্বাচন বাধ্য করুন এবং একটি সংক্ষিপ্ত জাস্টিফিকেশন জিজ্ঞাসা করুন।

অনুমোদন নিয়ম আগে থেকেই নির্ধারণ করুন যাতে অনুমোদন বিতর্কে পরিণত না হয়:

স্ট্যান্ডার্ড অ্যাক্সেসের জন্য “manager + app owner” নীতি ব্যবহার করুন, এবং প্রিভিলেজড রোলগুলোর জন্য security-কে একটি আবশ্যক ধাপ হিসেবে যোগ করুন।

ডিফল্টভাবে সময়-সীমাবদ্ধ অ্যাক্সেস রাখুন (উদাহরণ: 7–30 দিন) এবং কেবল একটি ছোট তালিকার স্থিতিশীল রোলগুলোর জন্য “until revoked” অনুমতি দিন। মেয়াদ স্বয়ংক্রিয় করুন: গ্র্যান্ট ইয়ারই যে ওয়ার্কফ্লো মেয়াদ নির্ধারণ করে তেমনি রিমুভালও নির্ধারণ ও নোটিফাই করবে।

ইনসিডেন্ট রেসপন্সের জন্য একটি “জরুরি” পথ সমর্থন করুন, কিন্তু অতিরিক্ত নিরাপত্তা যোগ করুন:

এভাবে দ্রুত অ্যাক্সেস পাওয়া গেলেও তা অদৃশ্য হয় না।

আপনার অ্যাডমিন ড্যাশবোর্ড সেই জায়গা যেখানে “এক ক্লিক” পে-রোল বা প্রোডাকশনের অধিকার বাতিল করা যায়। একটি ভাল UX প্রতিটি অনুমতি পরিবর্তনকে উচ্চ-স্টেকস এডিট হিসেবে বিবেচনা করে: পরিষ্কার, পূর্বাবস্থায় ফেরানো যায় এমন, এবং সহজে রিভিউযোগ্য।

নেভিগেশন স্ট্রাকচার ব্যবহার করুন যা অ্যাডমিনরা কিভাবে চিন্তা করে তার সাথে মেলে:

এই লেআউট “আমি কোথায় যাব?” ভুলগুলো কমায় এবং ভুল জায়গায় ভুল জিনিস পরিবর্তন করার দুর্ঘটনা কমায়।

পারমিশন নামগুলো প্রথমে সাধারণ ভাষায় এবং পরে টেকনিক্যাল বিবরণ দিন। উদাহরণ:

রোলের একটি সংক্ষিপ্ত সারসংক্ষেপ দেখান (“12টি রিসোর্স অ্যাক্সেস দেয়, যার মধ্যে Production রয়েছে”) এবং পূর্ণ বিশ্লেষণে লিংক দিন।

ইচ্ছেমত friction ব্যবহার করুন:

অ্যাডমিনরা গতি চান কিন্তু সুরক্ষা হারাতে চান না। সার্চ, ফিল্টার (app, role, department, status), এবং পেজিনেশন সকল তালিকায় রাখুন। URL-এ ফিল্টার স্টেট রাখুন যাতে পেজগুলো শেয়ারযোগ্য ও পুনরাবৃত্তিযোগ্য হয়।

এনফোর্সমেন্ট লেয়ারই আপনার পারমিশন মডেলকে বাস্তবে পরিণত করে। এটি নীরস, ধারাবাহিক, এবং ব্যত্যয় করা কঠিন হওয়া উচিত।

একটি একক ফাংশন (বা ছোট মডিউল) তৈরি করুন যা এক প্রশ্নের উত্তর দেয়: “ব্যবহারকারী X কি রিসোর্স Z-এ অ্যাকশন Y করতে পারবে?” প্রতিটি UI গেট, API হ্যান্ডলার, ব্যাকগ্রাউন্ড জব, এবং অ্যাডমিন টুল এটিকে কল করা দরকার।

এতে “প্রায়-ঠিক” পুনরায়-বাস্তবায়ন এড়ানো যায় যা সময়ের সাথে বিচলিত হয়। ইনপুটগুলো স্পষ্ট রাখুন (user id, action, resource type/id, context) এবং আউটপুট কঠোর রাখুন (allow/deny সংগে অডিটিংয়ের জন্য একটি কারণ)।

বাটন লুকানো নিরাপত্তা নয়। সার্ভারে অনুমতি প্রয়োগ করুন:

ভাল প্যাটার্ন হল middleware যা সাবজেক্ট লোড করে, permission-check ফাংশন কল করে, এবং যদি সিদ্ধান্ত “deny” হয় তবে ক্লোজ করে (403)। UI যদি /api/reports/export কল করে, সেই এক্সপোর্ট এন্ডপয়েন্টকেও একই নিয়ম প্রয়োগ করতে হবে যদিও UI বাটনটি নিষ্ক্রিয় করে রেখেছে।

পারফরম্যান্স বাড়াতে সিদ্ধান্ত কেশিং করা যায়, কিন্তু এতে রোল পরিবর্তনের পরেও অ্যাক্সেস জীবিত থাকতে পারে।

ধীরে পরিবর্তিত ইনপুটগুলো কেশ করুন (রোল ডেফিনিশন, পলিসি রুল), এবং সিদ্ধান্ত কেশগুলো স্বল্প-আয়ু রাখুন। রোল আপডেট, ব্যবহারকারী রোল অ্যাসাইনমেন্ট পরিবর্তন, বা ডিপ্রোভিশনিং ইভেন্টে কেশ ইনভ্যালিডেট করুন। যদি আপনি per-user সিদ্ধান্ত কেশ করতে বাধ্য হন, ব্যবহারকারীর কাছে একটি “permissions version” কাউন্টার রাখুন এবং যে কোনো পরিবর্তনে এটাকে বাড়িয়ে দিন।

এড়িয়ে চলুন:

একটি কনক্রিট রেফারেন্স ইমপ্লিমেন্টেশন প্যাটার্ন চাইলে সেটি ডকুমেন্ট করুন এবং আপনার ইঞ্জিনিয়ারিং রানবুকে (/docs/authorization) লিংক করুন যাতে নতুন এন্ডপয়েন্টগুলো একই এনফোর্সমেন্ট পথ অনুসরণ করে।

অডিট লগ হল আপনার অনুমতির জন্য “রসিদ সিস্টেম”। যখন কেউ জিজ্ঞাসা করে, “Alex-এর কাছে Payroll-এ কেন অ্যাক্সেস আছে?” আপনাকে মিনিটের মধ্যে উত্তর দিতে হবে—চ্যাট বা অনুমান খুঁড়ে না বের করে।

প্রতিটি অনুমতি পরিবর্তনের জন্য রেকর্ড করুন কে কি পরিবর্তন করেছে, কখন, এবং কেন। “কেন” শুধুই ফ্রি-টেক্সট না রেখে ওয়ার্কফ্লোতে যুক্ত করার চেষ্টা করুন যাতে পরিবর্তনের সম্পূর্ণ সিদ্ধান্ত ট্রেইল পাওয়া যায়।

কমপক্ষে লগ করুন:

Finance-Read → Finance-Admin)একটি ধারাবাহিক ইভেন্ট স্কিমা ব্যবহার করুন যাতে রিপোর্টিং নির্ভরযোগ্য থাকে। UI পরিবর্তন হলেও অডিট গল্প পড়ার যোগ্য থাকে।

প্রতিটি ডেটা পড়া লগ করা প্রয়োজন নেই, কিন্তু উচ্চ-ঝুঁকিপূর্ণ ডেটা অ্যাক্সেস সাধারণত লগ করা উচিত। সাধারণ উদাহরণ: পেরোল ডিটেইলস, কাস্টমার PII এক্সপোর্ট, API কী দেখা, বা “ডাউনলোড অল” অ্যাকশন।

পঠন-লগিংকে ব্যবহারিক রাখুন:

বেসিক রিপোর্ট দিন যেগুলো অ্যাডমিনরা প্রায়ই ব্যবহার করে: “ব্যক্তি অনুযায়ী অনুমতি”, “কারা X-এ অ্যাক্সেস পায়”, এবং “গত 30 দিনে পরিবর্তন”। অডিটরের জন্য এক্সপোর্ট অপশন (CSV/JSON) দিন, কিন্তু এক্সপোর্টকে সংবেদনশীল ক্রিয়া হিসেবে ধরুন:

রিটেনশন আগে থেকেই নির্ধারণ করুন (উদাহরণ: নিয়মিত 1–7 বছর) এবং ভাগ করা দায়িত্ব নির্ধারণ করুন:

যদি আপনি আপনার অ্যাডমিন UI-তে একটি ডেডিকেটেড “Audit” এলাকা যোগ করেন, /admin থেকে সেখানে লিংক দিন স্পষ্ট সতর্কবার্তা ও search-first ডিজাইনের সঙ্গে।

মানুষ যোগ হবে, দল বদলাবে, ছুটিতে যাবে, বা কোম্পানি ছেড়ে যাবে—এইসবের সময়ে অনুমতি ড্রিফট ঘটে। একটি শক্তিশালী অ্যাক্সেস ম্যানেজমেন্ট অ্যাপ ব্যবহারকারীর লাইফসাইকেলকে প্রথম-পর্যায়ের বৈশিষ্ট্য হিসেবে বিবেচনা করা উচিত।

আইডেন্টিটির জন্য একটি স্পষ্ট সোর্স অব ট্রুথ বেছে নিন: আপনার HR সিস্টেম, IdP (Okta, Azure AD, Google), অথবা উভয়। আপনার অ্যাপকে সক্ষম করা উচিত:

যদি আপনার IdP SCIM সাপোর্ট করে, সেটি ব্যবহার করুন। SCIM ব্যবহার করে আপনি স্বয়ংক্রিয়ভাবে ব্যবহারকারী, গ্রুপ, এবং স্ট্যাটাস পরিবর্তন সিনক করতে পারবেন, ম্যানুয়াল অ্যাডমিন কাজ কমবে এবং “ঘোস্ট ইউজার” তৈরি হওয়া রোধ হবে। SCIM না থাকলে নিয়মিত ইমপোর্ট (API বা CSV) শিডিউল করুন এবং মালিকদের ব্যতিক্রম রিভিউ করতে বলুন।

টিম মুভগুলোই যেখানে অভ্যন্তরীণ টুল অনুমতিগুলো প্রায়ই জটিল হয়ে যায়। “টিম”-কে একটি ম্যানেজড অ্যাট্রিবিউট হিসেবে মডেল করুন (HR/IdP থেকে সিনক করে), এবং যেখানে সম্ভব রোল অ্যাসাইনমেন্টগুলোকে ডেরাইভড রুল হিসেবে ট্রিট করুন (উদাহরণ: “If department = Finance, grant Finance Analyst role”)।

যখন কেউ টিম পরিবর্তন করে, আপনার অ্যাপ উচিত:

অফবোর্ডিং দ্রুত এবং নির্দিষ্টভাবে অধিকার প্রত্যাহার করা উচিত। IdP (ইউজার ডিসেবল) থেকে ডিপ্রোভিশনিং ট্রিগার করুন এবং আপনার অ্যাপ অবিলম্বে:

যদি আপনার অ্যাপ downstream টুলগুলোতেও প্রোভিশন করে, সেই রিমুভালগুলো কিউ করুন এবং যেকোন ব্যর্থতা অ্যাডমিন ড্যাশবোর্ডে দেখান যাতে কিছু লোপাট না হয়ে যায়।

একটি অনুমতি অ্যাপ আকর্ষণীয় লক্ষ্য কারণ এটি অনেক অভ্যন্তরীণ সিস্টেমে অ্যাক্সেস দান করতে পারে। এখানে সিকিউরিটি একটি সিঙ্গেল ফিচার নয়—এটি ছোট ছোট ধারাবাহিক কন্ট্রোলের সেট যা আক্রমণকারী (বা তাড়াহুড়ো করা অ্যাডমিন) বড় ক্ষতি করা থেকে রোধ করে।

প্রতিটি ফর্ম ফিল্ড, কুয়েরি প্যারামিটার, এবং API পে-লোডকে অনপ্র্যাট করে বিবেচনা করুন।

UI-তে নিরাপদ ডিফল্ট সেট করুন: “no access” প্রিসিলেক্ট করুন এবং উচ্চ-প্রভাব পরিবর্তনের জন্য স্পষ্ট কনফার্মেশন চাওয়া।

UI ভুল কমানোর জন্য আছে, কিন্তু সেটাই সিকিউরিটি বাউন্ডারি হতে পারে না। যদি কোনো এন্ডপয়েন্ট অনুমতি পরিবর্তন করে বা সংবেদনশীল ডেটা প্রকাশ করে, তার জন্য সার্ভার-সাইড অথরাইজেশন চেক প্রয়োজন:

প্রতিটি সংবেদনশীল এন্ডপয়েন্ট একটি অথরাইজেশন চেক এবং একটি অডিট ইভেন্ট ছাড়াই ডেপ্লয় করা যাবে না—এটাকে একটি স্ট্যান্ডার্ড ইঞ্জিনিয়ারিং রুল হিসেবে গ্রহণ করা উচিত।

অ্যাডমিন এন্ডপয়েন্ট এবং প্রমাণীকরণ ফ্লো ব্রুট ফোর্স ও অটোমেশন লক্ষ্য হতে পারে।

সাধারণত, ঝুঁকির উচ্চ কাজের জন্য স্টেপ-আপ ভেরিফিকেশন (রি-অথ অথবা অতিরিক্ত অনুমোদন) দাবি করুন।

SSO ক্লায়েন্ট সিক্রেট, API টোকেন ইত্যাদি সিক্রেট ম্যানেজারে রাখুন, সোর্স কোড বা কনফিগ ফাইলে নয়।

নিয়মিত পরীক্ষা চালান:

এই চেকগুলো সস্তা এবং অনুমতি সিস্টেম ব্যর্থ হওয়ার সাধারণ উপায়গুলো খুঁজে পায়।

অনুমতি বাগগুলো সাধারণত “অ্যাপ ভাঙা” সমস্যা নয়—এগুলো “ভুল মানুষ ভুল কাজ করছে” সমস্যা। অথরাইজেশন নিয়মগুলোকে ব্যবসায়িক লজিক হিসেবে বিবেচনা করে স্পষ্ট ইনপুট ও প্রত্যাশিত ফলাফল সহ টেস্ট করুন।

আপনার permission evaluator (যে ফাংশন allow/deny সিদ্ধান্ত দেয়) ইউনিট টেস্ট দিয়ে শুরু করুন। টেস্টগুলো Scenario-মতো নাম দিন যাতে পড়তে সহজ হয়।

ভালো প্যাটার্ন হল কেসগুলোর একটি ছোট টেবিল (user state, role, resource, action → expected decision) যাতে নতুন নিয়ম যোগ করলে পুরো স্যুটের রিরাইট করতে না হয়।

ইউনিট টেস্ট কন্ট্রোলার ভুলে যাওয়া কেস ধরবে না—যেমন কোনো কন্ট্রোলার authorization চেক কল করা ভুলে গেছে। এমন কিছু ইন্টেগ্রেশন টেস্ট যোগ করুন:

এই টেস্টগুলো আপনার UI যে এন্ডপয়েন্ট ব্যবহার করে সেগুলোও হিট করবে, API রেসপন্স ও ডাটাবেস পরিবর্তন যাচাই করবে।

রোল, টিম, টুল, এবং উদাহরণ ব্যবহারকারীর জন্য স্থিতিশীল ফিক্সচার তৈরি করুন (employee, contractor, admin)। এগুলো ভার্সনড এবং টেস্ট স্যুট জুড়ে শেয়ার করুন যাতে সবাই একই মানে “Finance Admin” বা “Support Read-Only” আইডেন্টিটি ধরে টেস্ট করে।

পারমিশন পরিবর্তনের জন্য একটি লাইটওয়েট চেকলিস্ট যোগ করুন: নতুন রোল পরিচয় করা, ডিফল্ট রোল পরিবর্তন, grant-কে ছোঁয়া মাইগ্রেশন, এবং অ্যাডমিন স্ক্রিনে UI পরিবর্তন। সম্ভব হলে চেকলিস্টটিকে আপনার রিলিজ প্রসেসের সঙ্গে (উদাহরণ: /blog/release-checklist) লিঙ্ক করুন।

একটি অনুমতি সিস্টেম কখনোই “একবার সেট করে ভুলে যাওয়া” নয়। প্রকৃত পরীক্ষা লঞ্চের পরই শুরু: নতুন টিম অনবোর্ড করে, টুল বদলে যায়, এবং জরুরি অ্যাক্সেস দরকার সবচেয়ে খারাপ সময়ে উঠে আসে। অপারেশনকে প্রোডাক্টের অংশ হিসেবে বিবেচনা করুন, পরবর্তীতে নয়।

dev, staging, এবং production আলাদা রাখুন—বিশেষ করে তাদের ডেটা। স্টেজিং প্রোডাকশনের কনফিগের মতো হওয়া উচিত (SSO সেটিংস, পলিসি টগল, ফিচার ফ্ল্যাগ), কিন্তু আলাদা আইডেন্টিটি গ্রুপ ও নন-সেনসিটিভ টেস্ট অ্যাকাউন্ট ব্যবহার করুন।

পারমিশন-ভারী অ্যাপগুলোর জন্য এছাড়াও আলাদা রাখুন:

বেসিক (uptime, latency) মনিটর করুন, কিন্তু অনুমতি-নির্দিষ্ট সিগন্যালও যোগ করুন:

এলার্টগুলো কার্যকরী করুন: ব্যবহারকারী, টুল, রোল/পলিসি, রিকুয়েস্ট ID, এবং অ্যাডমিন UI-তে সংশ্লিষ্ট অডিট ইভেন্টের লিঙ্ক অন্তর্ভুক্ত করুন।

জাতীয় জরুরি অবস্থার জন্য সংক্ষিপ্ত রানবুক লিখে রাখুন:

রানবুকগুলো রেপো এবং অপস উইকিতে রাখুন, এবং ড্রিলের সময় এগুলো পরীক্ষা করুন।

যদি আপনি এটি একটি নতুন অভ্যন্তরীণ অ্যাপ হিসেবে ইমপ্লিমেন্ট করেন, সবচেয়ে বড় ঝুঁকি হলো মাসখানেকগুলো স্ক্যাফোল্ডিং (auth ফ্লো, অ্যাডমিন UI, অডিট টেবিল, রিকুয়েস্ট স্ক্রিন) নিয়ে কাটিয়ে দেয়া, বাস্তব টিমগুলো দিয়ে মডেল ভ্যালিডেট না করা। একটি ব্যবহারিক পদ্ধতি হলো দ্রুত একটি মিনিমাল ভার্সন শিপ করা, তারপর পলিসি, লগিং, এবং অটোমেশন দিয়ে শক্ত করা।

টিমগুলো এক উপায়ে এটা করে: Koder.ai নামক একটি ভিব-কোডিং প্ল্যাটফর্ম ব্যবহার করে যা চ্যাট ইন্টারফেসের মাধ্যমে ওয়েব ও ব্যাকএন্ড অ্যাপ তৈরি করতে সাহায্য করে। পারমিশন-ভারী অ্যাপগুলোর জন্য এটি বিশেষ করে প্রাথমিক অ্যাডমিন ড্যাশবোর্ড, রিকুয়েস্ট/অনুমোদন প্রবাহ, এবং CRUD ডেটা মডেল দ্রুত তৈরি করতে সহায়ক—পিছনে থাকা আর্কিটেকচারের কন্ট্রোল রেখে (সাধারণত React ওয়েবের জন্য, Go + PostgreSQL ব্যাকএন্ড) এবং যখন আপনি আপনার স্ট্যান্ডার্ড রিভিউ ও ডিপ্লয়মেন্ট পাইপলাইনে যেতে প্রস্তুত হবেন তখন সোর্স কোড এক্সপোর্টের সুবিধা দেয়। আপনার চাহিদা বাড়লে snapshot/rollback এবং planning mode মত ফিচারগুলো অনুমতি নিয়মগুলো নিরাপদে পুনরাবৃত্তি করতে সাহায্য করে।

যদি আপনি রোল ডিজাইনের জন্য পরিষ্কার ভিত্তি চান ল scale করার আগে, দেখুন /blog/role-based-access-control-basics। প্যাকেজিং ও রোলআউট অপশনগুলোর জন্য চেক করুন /pricing।

একটি অনুমতি হলো এমন একটি নির্দিষ্ট কাজ যা আপনি নিয়ন্ত্রণ করতে চান, এমন ক্রিয়াপদে প্রকাশ করা—উদাহরণ: view, edit, admin, বা export.

স্টার্টিং-এ কাজের একটি ব্যবহারিক পদ্ধতি হল প্রতিটি টুল এবং পরিবেশ (prod বনাম staging) অনুযায়ী অ্যাকশনগুলির তালিকা করা, তারপর নামগুলো স্ট্যান্ডার্ডাইজ করে রিভিউ এবং অডিটযোগ্য করা।

প্রতিটি সিস্টেম তালিকাভুক্ত করুন যেখানে অ্যাক্সেস গুরুত্বপূর্ণ — SaaS অ্যাপ, অভ্যন্তরীণ অ্যাডমিন প্যানেল, ডেটা ওয়্যারহাউস, CI/CD, শেয়ার করা ফোল্ডার, এবং যে কোনো “শ্যাডো অ্যাডমিন” স্প্রেডশিট।

প্রতিটি টুলের জন্য নোট করুন কোথায় জোর দেওয়া হয়:

যে কিছুই “by process” হিসেবে জোর দেয়া হয়, সেটাকে স্পষ্ট ঝুঁকি হিসেবে বিবেচনা করা উচিত বা সরিয়ে ফেলা প্রাধান্য পাবে।

এসব মেট্রিক ট্র্যাক করুন যা গতি ও সুরক্ষা দুটোই প্রতিফলিত করে:

এগুলো আপনাকে বিচার করতে সাহায্য করবে যে সিস্টেম অপারেশন উন্নত করছে এবং ঝুঁকি কমাচ্ছে কি না।

সাধারণভাবে সবচেয়ে সহজ মডেল থেকে শুরু করুন যা বাস্তবে টিকে থাকতে পারে:

পরীক্ষা করুন এবং এমনটি বেছে নিন যা রিভিউ ও অডিটকালে বোঝা সহজ থাকে।

ডিফল্টভাবে ন্যূনতম সুবিধাকে রাখুন এবং স্পষ্ট অ্যাসাইনমেন্টের মাধ্যমে অধিকারের অনুমোদন দিন:

ন্যূনতম অধিকার তা হলে কার্যকর হয় যখন এটা সহজে ব্যাখ্যা করা যায় এবং রিভিউ করা যায়।

সংজ্ঞায়িত করুন গ্লোবাল এবং টুল-নির্দিষ্ট অনুমতিগুলি:

এতে একটি টুলের জটিলতা অন্য সব টুলকে একই রোল কাঠামোতে চাপিয়ে দেয় না।

ন্যূনতমভাবে মডেল করুন:

ইতিহাসগত প্রশ্নের উত্তর দেওয়ার জন্য lifecycle ফিল্ড যোগ করুন যেমন created_by, expires_at, এবং —যাতে আপনি অনুমতি কবে বৈধ ছিল তা নির্ধারণ করতে পারেন।

অভ্যন্তরীণ অ্যাপগুলিতে কর্মীদের কর্পোরেট আইডি ব্যবহার করার জন্য SSO সবচেয়ে ভালো।

নিশ্চিত করুন আপনি IdP-কে কিসের জন্য বিশ্বাস করবেন: শুধু identity, নাকি identity + groups (যা baseline রোলগুলো auto-assign করতে পারে) ।

একটি কাঠামোবদ্ধ ফ্লো ব্যবহার করুন: request → decision → grant → notify → audit.

রিকুয়েস্টগুলো predefined রোল/বাণ্ডল নির্বাচন করাকে বাধ্য করুন (free-form নয়), একটি ছোট ব্যবসায়িক যুক্তি দিন, এবং অনুমোদনের নিয়ম নির্ধারণ করুন যেমন:

ডিফল্টভাবে time-bound অ্যাক্সেস রাখুন এবং স্বয়ংক্রিয় মেয়াদ শেষ নির্ধারণ করুন।

পরিবর্তনগুলোর জন্য একটি append-only ট্রেল লগ করুন: কারা কি বদলেছে, কখন, এবং কেন, পুরানো → নতুন মানসহ এবং ঐ রিকুয়েস্ট/অনুমোদন (বা টিকিট) এর লিঙ্ক রাখুন।

কিছু অতিরিক্ত নির্দেশনা:

disabled_at